https://fic.forensix.cn/lijieFICjingsaizhentiwangpanxiazai

我要挑战不使用公司的集成化取证软件做题(懒得要试用了,顺便加深学习每项知识点),废话不多说,直接开始。

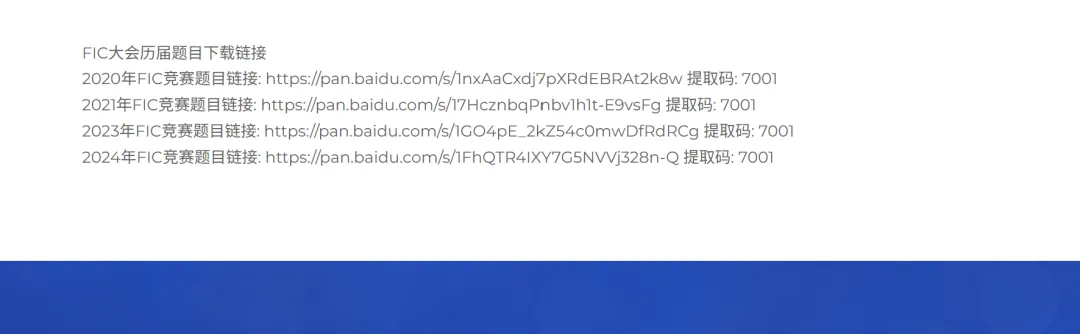

一.请计算检材中,原始介质的SHA256值:

使用hash计算工具计算原始介质的SHA256值,得到结果为:

25E32B96BB172AB306A6B273DE8C0792BA4C4F0AB4AD9934770E469357C50FBE接下来我们需要将检材使用VMware仿真起来,然后分析检材。由于检材是E01格式,我们需要使用ftk imager工具将其转换为dd格式,然后使用qemu再将dd格式的镜像转换为vmdk格式,最后使用vmware将vmdk格式的镜像仿真起来。注意:仿真起来进入时需要用户的登录密码,我们使用PE工具(Hiren's Boot CD PE)来重置登录密码(记得保留一份原始的vmdk文件,因为后面有个题目是efs加密,需要用原始账号登录进去绕过加密)。流程如下:

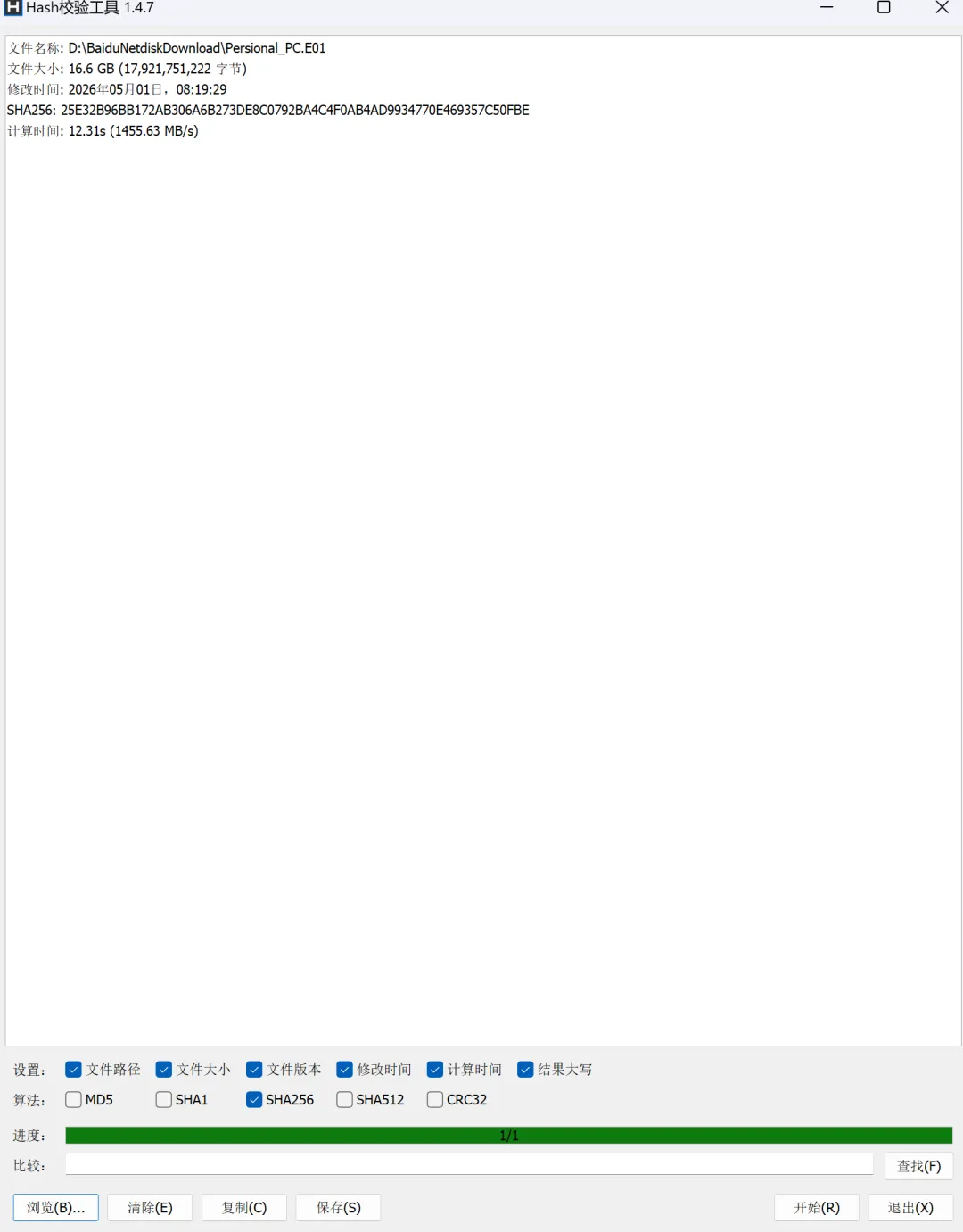

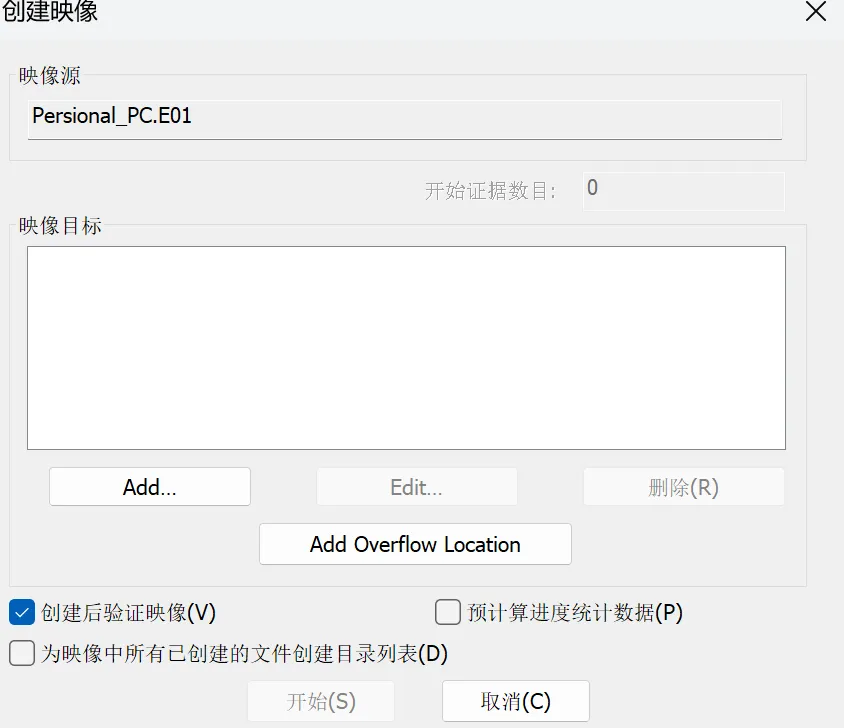

使用ftk imager工具将E01格式的镜像转换为dd格式。

使用qemu将dd格式的镜像转换为vmdk格式。

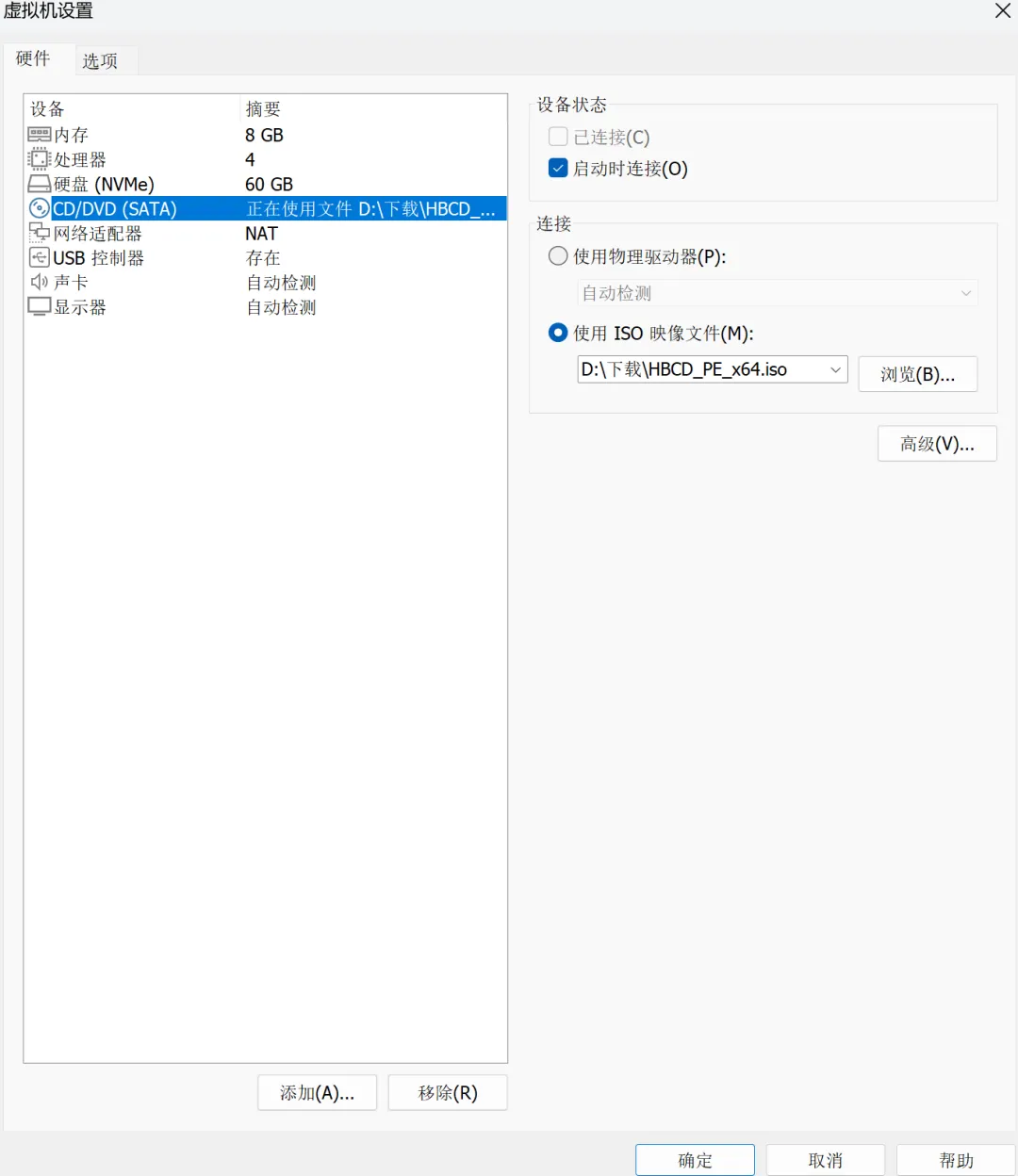

.\qemu-img.exe convert -f raw -O vmdk D:\forensicPractice\2020fic\Personal_PC.001 D:\forensicPractice\2020fic\persional_pc.vmdk使用vmware将vmdk格式的镜像仿真起来。点击创建虚拟机,选择自定义配置,输入虚拟机名称,选择vmdk格式的镜像,点击下一步。点击完成,虚拟机创建完成。点击虚拟机,选择启动。

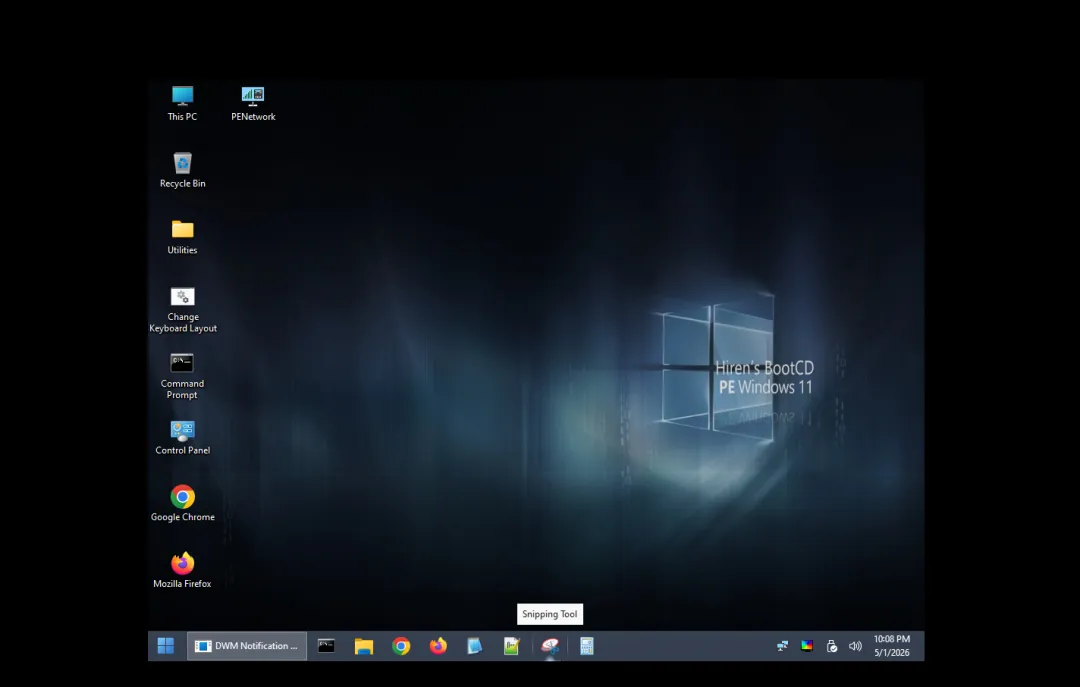

在vmware中,我们使用PE工具(Hiren's Boot CD PE)来重置登录密码。

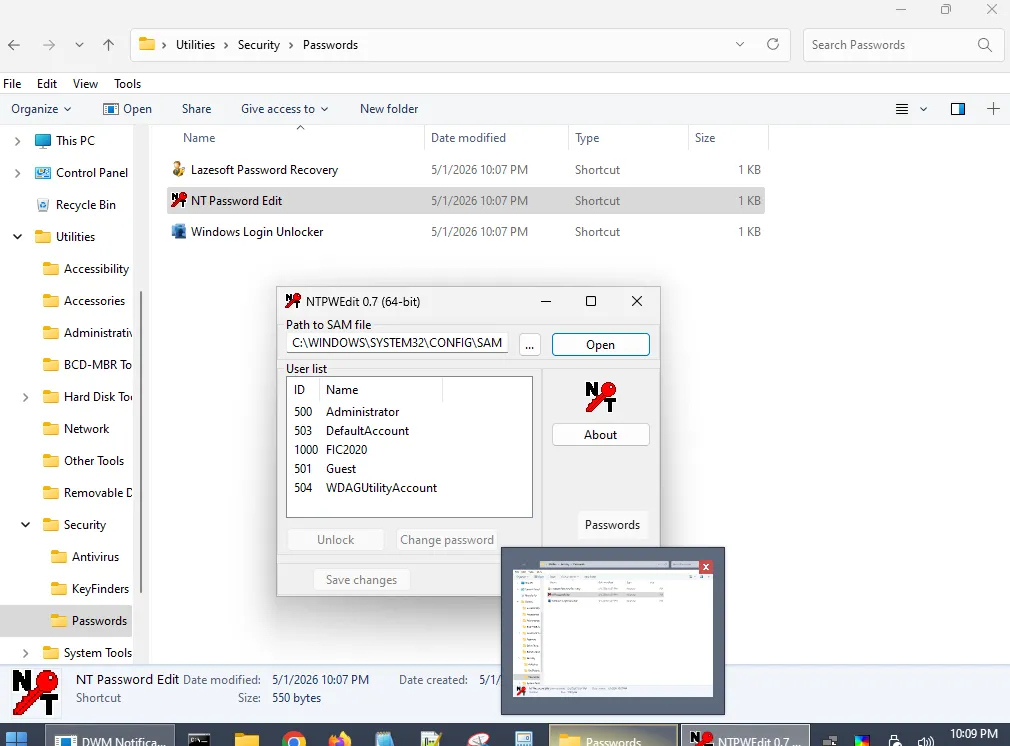

二.请分析检材并找到FLAG1:

成功仿真起来后,可以在桌面壁纸处看到FLAG1,为:

5HA90K三.据交代,嫌疑人隐藏的一些机密信息与电脑中的图片有关,请对疑似图片进行分析并找到FLAG2:

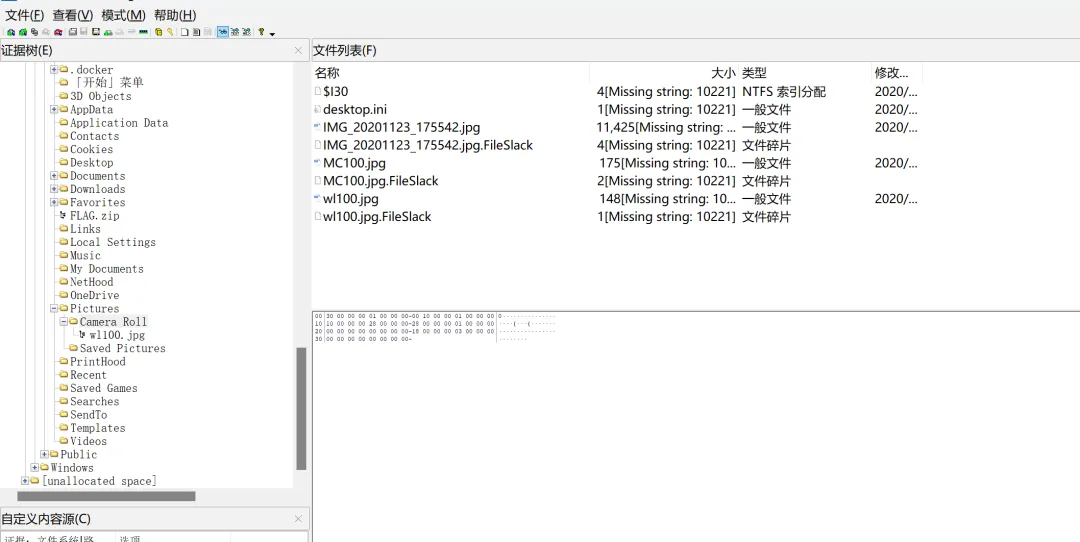

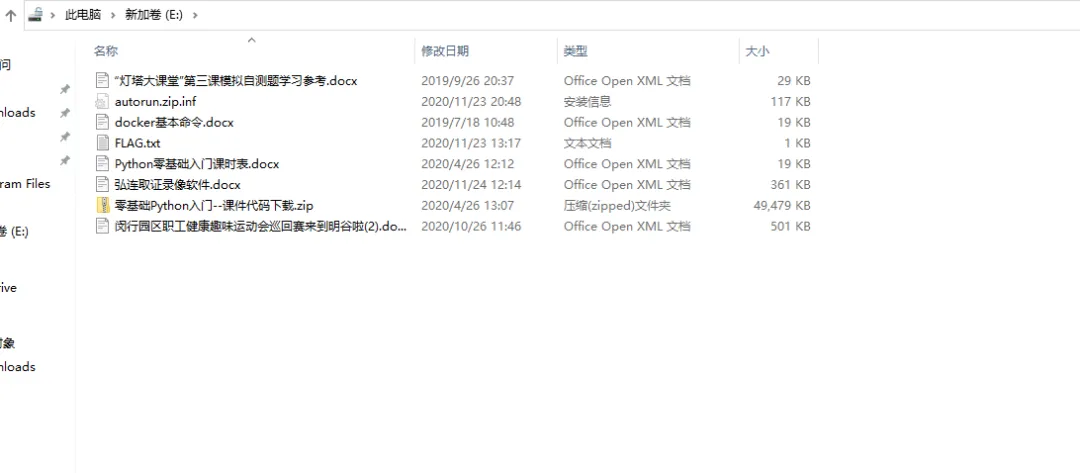

使用ftk imager工具挂载检材并加载分析,在用户fic2020目录的图片目录下,发现保存有3张图片,

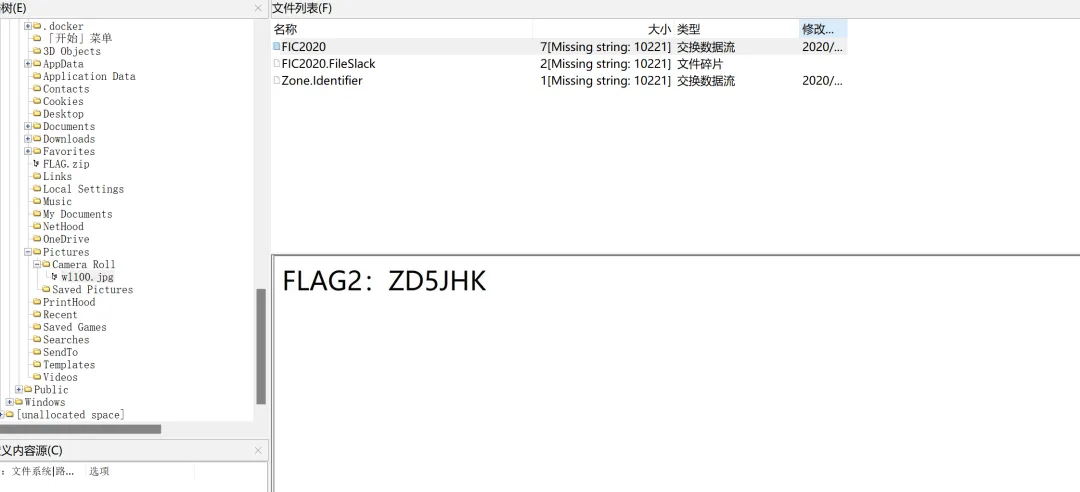

点击wl100.jpg,发现有名字为fic2020的交换数据流文件,点击后发现flag2

ZD5JHK四.请分析检材并找到FLAG3:

找到桌面上有个名字为“binary”的文件,使用010editor打开,发现是一个存放着文本的文件,文本内容为:

01000110 01001100 01000001 01000111 00110011 00111010 00111001 01010101 00110010 01000010 01000101 01000100将二进制转换为ASCII码,python脚本如下

def binary_to_ascii(binary_str):binary_list = binary_str.split()ascii_str = ""for binary_item in binary_list:ascii_str += chr(int(binary_item, 2))return ascii_strdef main():binary_input = "01000110 01001100 01000001 01000111 00110011 00111010 00111001 01010101 00110010 01000010 01000101 01000100"print(binary_to_ascii(binary_input))if __name__ == '__main__':main()

得到FLAG3的值为:

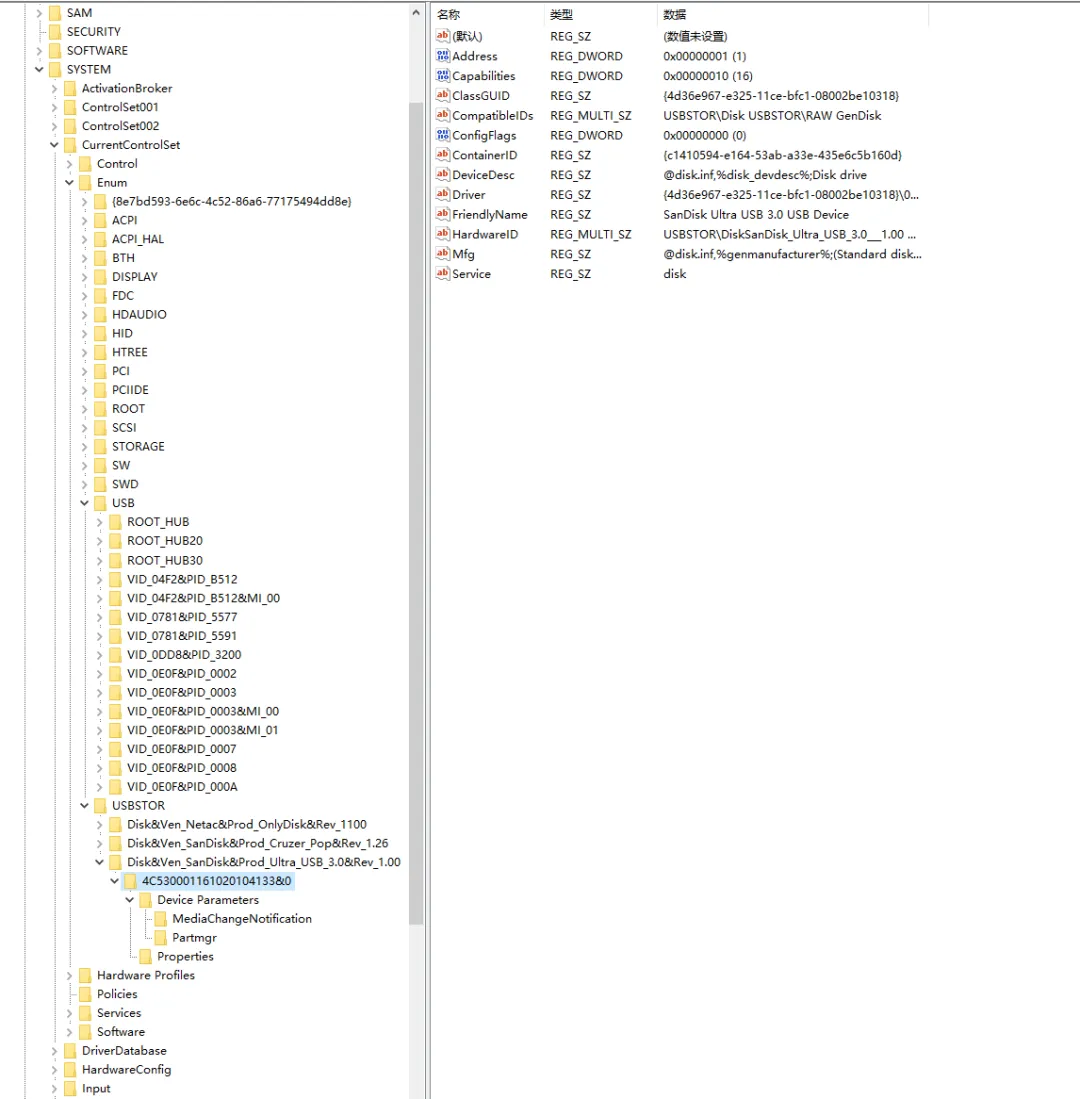

9U2BED五.名称为SanDisk Ultra USB 3.0 USB Device的设备串号为:

在仿真起来的系统中,打开注册表,找到以下路径

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR点击USBSTOR,发现有名字为SanDisk Ultra USB 3.0 USB Device的设备,点击后发现设备串号为:

4C530001161020104133六.请分析检材并找到FLAG4:

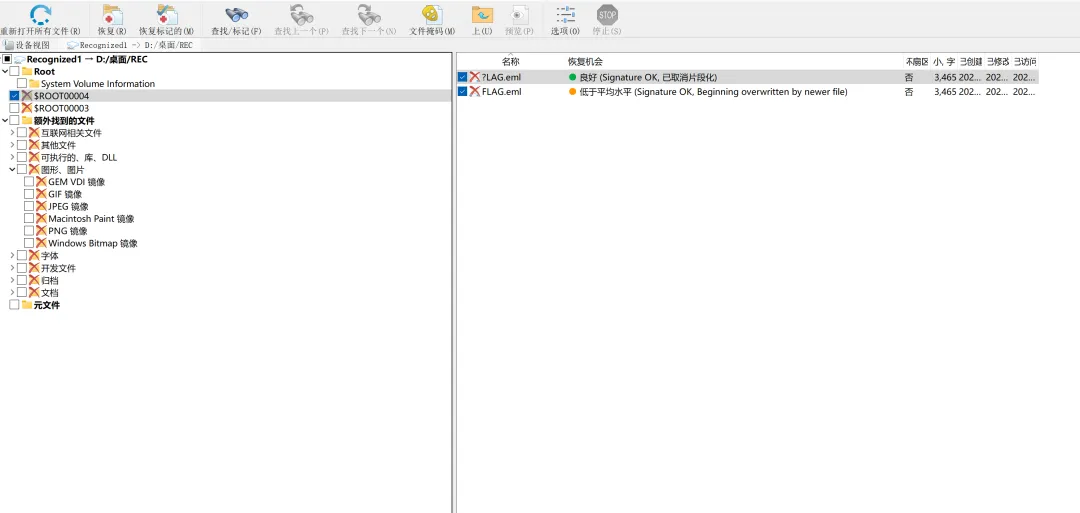

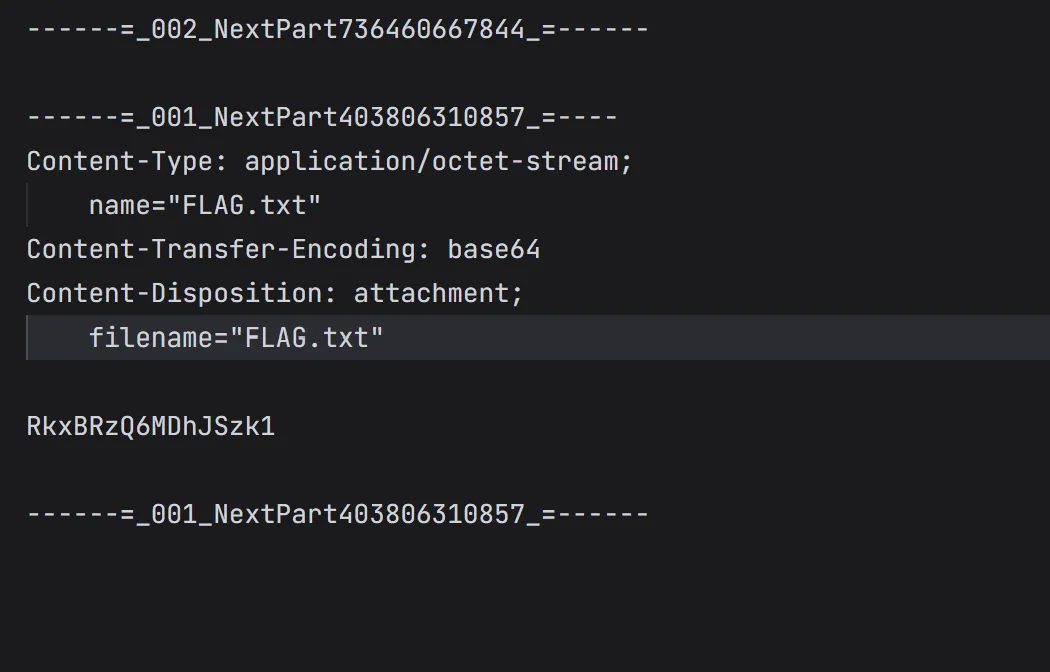

在用户目录下的下载目录,发现一个REC的压缩文件,解压后发现是一个叫rec.001的文件,使用rstudio打开,然后进行扫描和恢复,发现flag.eml文件,

使用vscode打开后发现邮箱中有一个附件名叫flag.txt,文件内容使用base64编码,

解码后得到flag4的值为:

08IK95七.经询问,嫌疑人曾发送过一封含有解压密码的邮件,找到该压缩包,并计算加密压缩包的SHA256值:

将便携版的everything放入仿真虚拟机中,运行后过滤.zip文件和.rar文件,有一个FLAG.zip的压缩文件无法打开,疑似需要解压密码,并且文件损坏,应该是这个压缩文件,无法确定,主要是看不到邮件内容只能猜测。

2D4EA15B349086B318E26A955133B6DB05F479599462916B09432B49151C0003八.请分析检材并找到FLAG5:

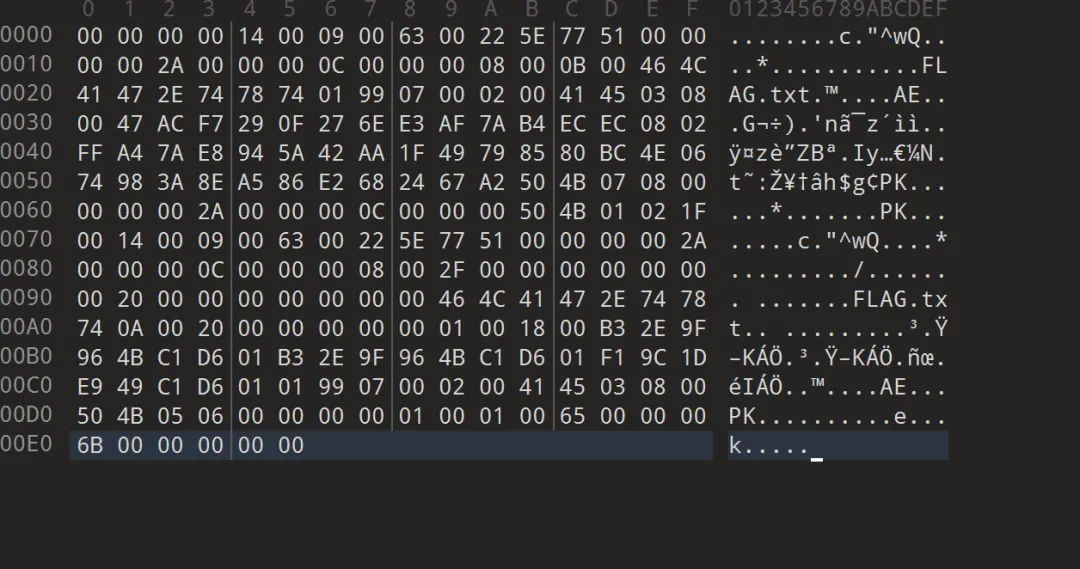

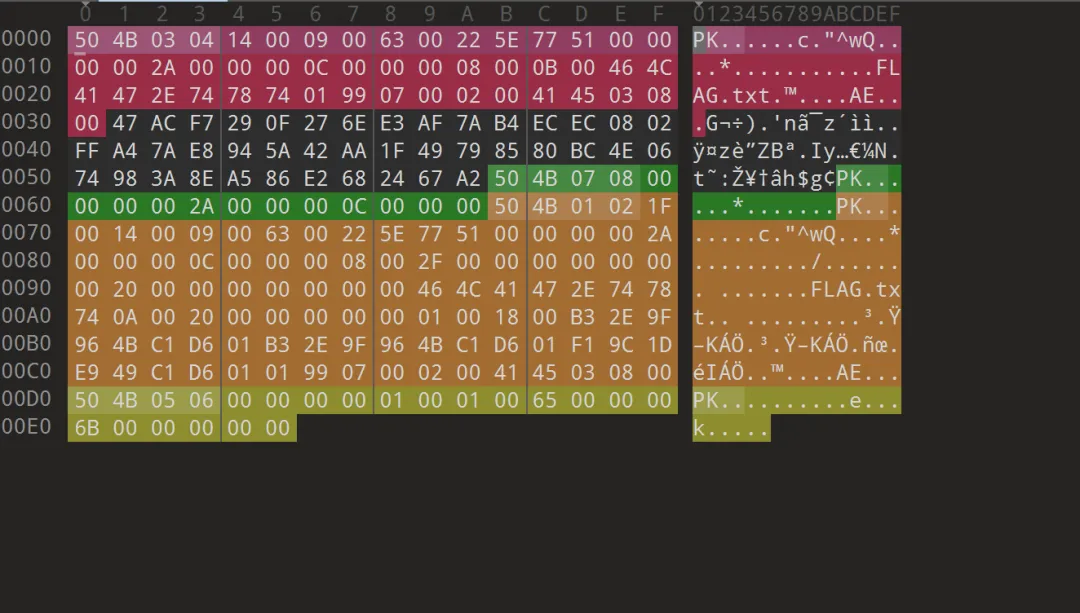

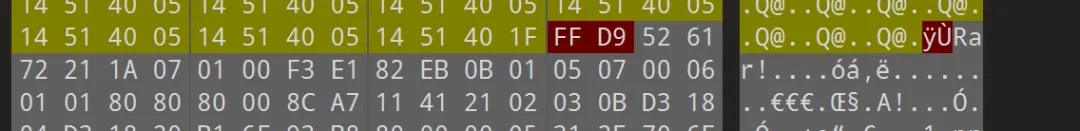

尝试修复上题中获得的FLAG.zip文件,使用010editor打开,发现文件头损坏

可以看到文件头部前四个字节都是00,说明文件头被损坏了,zip文件的文件头为0x504b0304,我们需要将这四个字节补充到文件头部。

然后再尝试解压发现需要解压密码,根据第七题的提示,这个压缩文件的解码密码在邮件里面,我们看到桌面上有个foxmail的快捷方式,双击后无法运行,提示E盘没有加载,说明需要找到额外的磁盘文件,在文档文件夹里面找到了vhdx文件,双击后挂载为E盘,被bitlocker加密。

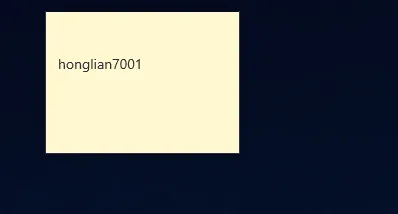

接下来寻找bitlocker恢复密钥,位置在C盘目录下的Program Files文件夹,双击打开查看发现文件提示乱码,被efs加密,因为我们一开始重置了用户的密码,所以无法直接打开,这里重新创建一个虚拟机然后加载原始的vmdk硬盘,不修改密码,尝试进入操作系统,这里我们尝试密码为honglian7001,成功进入操作系统(这个密码位于电脑桌面的便签里面,因为我们之前重置密码进去了,所以可以看到这个密码)。

使用账号原始密码进去后,就可以直接打开这个efs加密的恢复密钥文件了,双击打开复制恢复密钥,解锁bitlocker加密的硬盘。

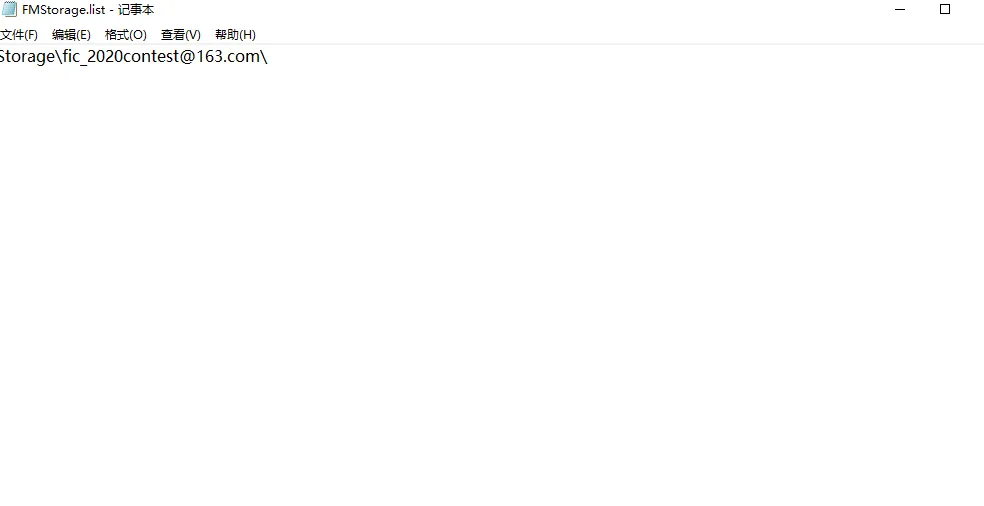

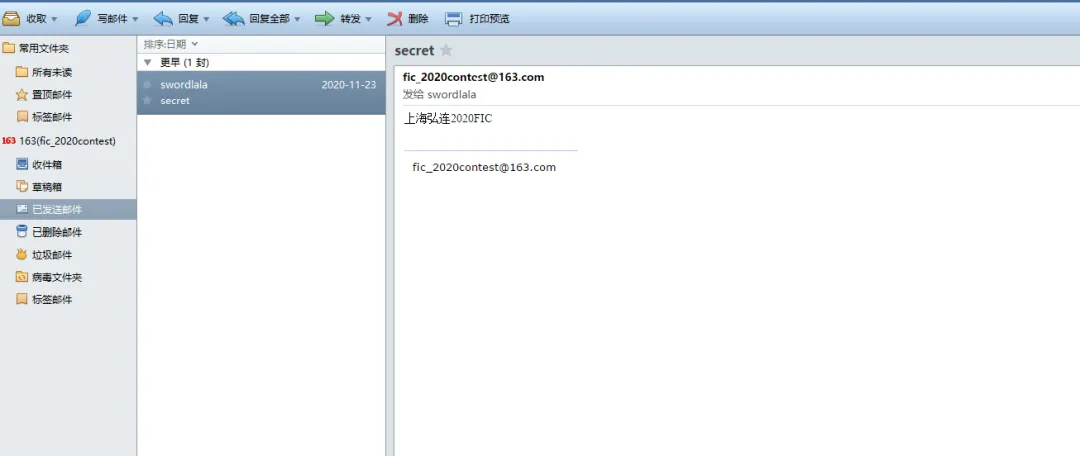

里面有一个autorun的文件,使用16进制编辑器打开发现其实是一个压缩文件,然后在后面加.zip后缀,解压后是一个名字为fic_2020contest@163.com的文件夹,是一个foxmail的账号文件夹,这里我们直接把这个文件夹复制到自己的foxmail目录下的storage目录下,然后修改FMStorage.list文件,添加这个账号文件的路径,

重启foxmail,打开发现自动登录上了这个账号,然后在发件箱里面找到了解压密码为“上海弘连2020FIC”,

直接解压获得flag5的值为:

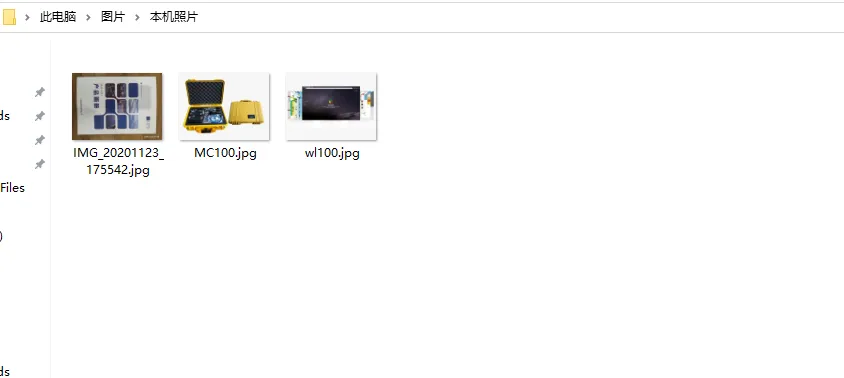

GLXTBZ九.请计算MC100.jpg文件的SHA256值:

这张图片位置位于用户目录的图片目录下

导出后计算SHA256值为:

CFF19283E6E97883C8B4A5541D1082CFEAC8D1A64E4F11B583F8B26B30A77B29十.请分析图片并找到FLAG6:

使用010editor打开MC100.jpg图片,文件头从ffd8开始,一直到ffd9结束,结束之后发现后面还有数据,说明图片后面还隐藏了文件。

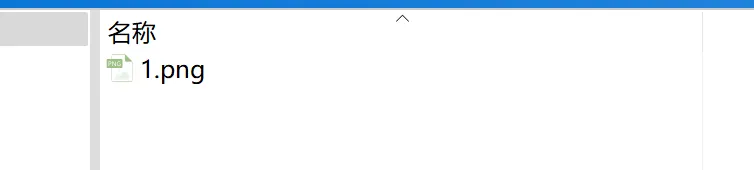

如图,ffd9后面是526172(Rar),也就是一个rar压缩文件,然后把这段复制出来到一个新文件中保存成flag6.rar,解压后是一张图片

打开图片获得flag6的值为:

BXJOWC十一.调查分析发现,嫌疑人在自己的网站上存放了1张含有FLAG信息的图片,可能位于http://106.14.204.160/pic/1至http://106.14.204.160/pic/1000的某个url地址之中,请分析查找FLAG7:

用python写个扫描脚本或者使用yakit扫网站目录就行,但是现在网站应该停了,所以无法扫描。原谅我跳过这道题。

十二.Windows系统中,FIC2020用户的登录密码为:

见前面第8题,密码为honglian7001

十三.请分析并找到该检材中的加密分区,该加密分区的密钥为:

过程见第8题,恢复密钥为:

674652-460141-051777-641135-002255-637923-618662-369259十四.请分析检材并找到FLAG8:

当把bitlocker解开后,在磁盘下找到FLAG.txt

打开后就是flag8的值:

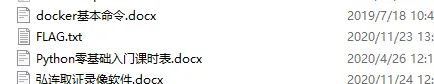

HYTGQ4根据桌面便签内容的提示

登录的账号应该是:root

网站停了,跳过,见谅。

十七.请分析桌面的可执行程序,通过输入正确密码可以得到上下两部分二维码,其中获取上半部分二维码对应的密码前4位为:

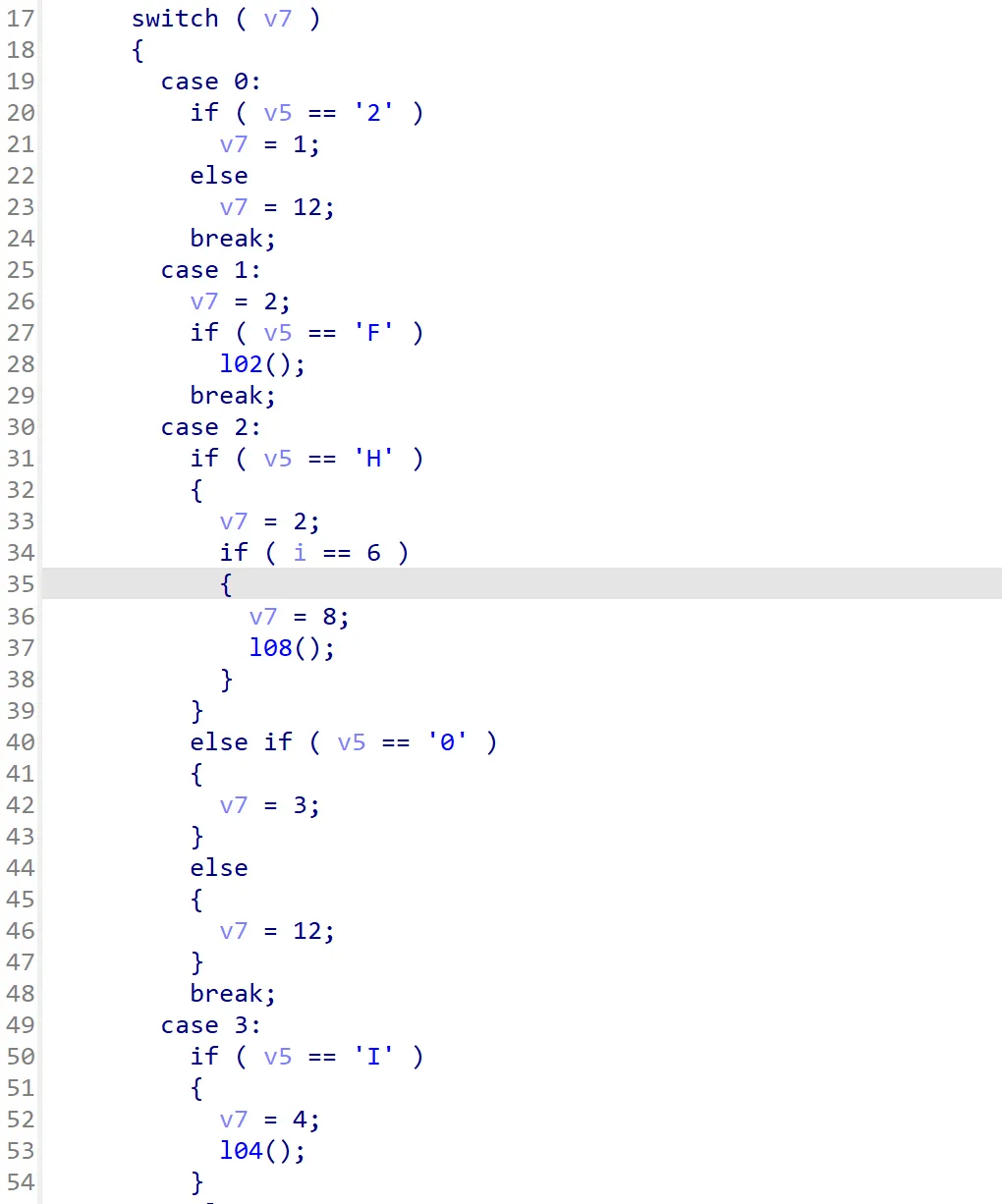

逆向题目,首先运行看看是什么流程,要输入密码,正确才可以后续。

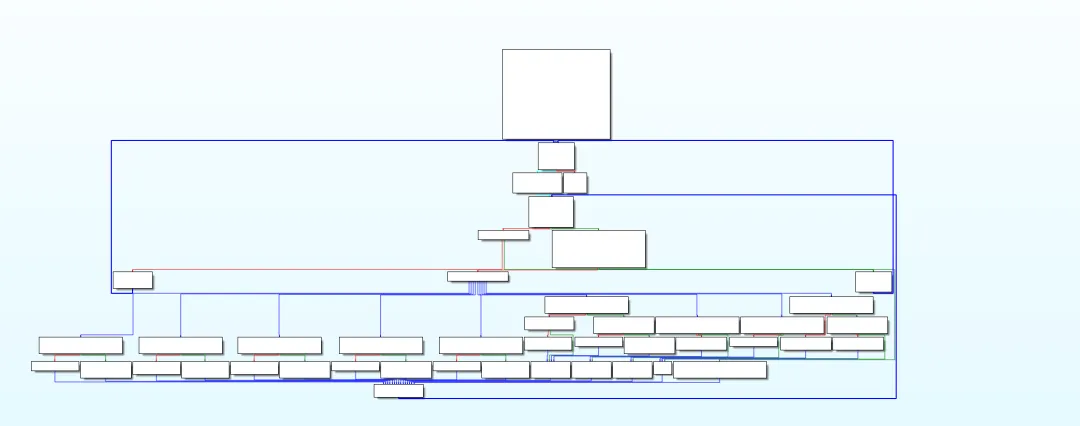

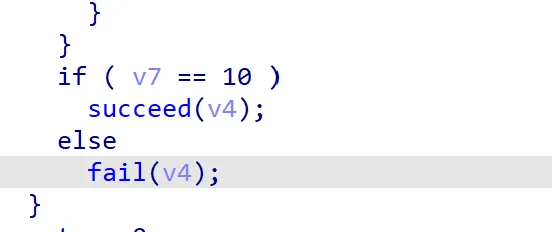

拖入ida中静态分析,看到控制流较平坦,应该是有switch分支,v7等于10的时候才可以成功。

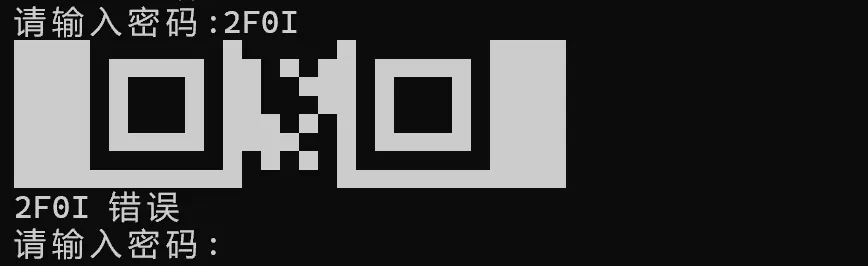

分析前面的判定代码,当第一位是‘2’的时候进行下一步判定,第2位是‘F’的时候进行下一步判定,并打印一小段二维码,第三位是‘0’的时候进行下一步判定,第四位是I的时候进行下一步判定,不管后面先前四位输入2F0I,发现得到了一半二维码。

所以对应的密码前4位为:

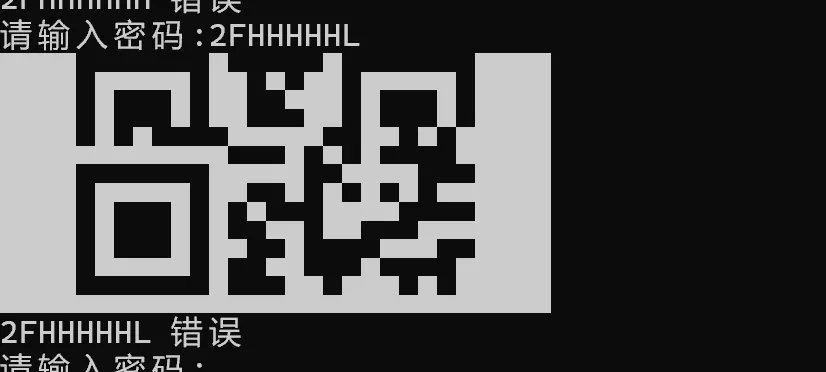

2F0I继续分析ida中的代码,可以发现得到二维码的规律是顺序执行函数l02、l04、l06、l08、l10、l11,输入2F0I2D0可以执行l02、l04、l06,还需要l08、l10、l11才可以得到完整的二维码,观察switch的逻辑,发现第三位为‘H’的时候会进行截断,有希望执行l08,进而执行l10和l11,根据代码的逻辑,让密码等于2FHHHHHL,如图所示成功得到下半二维码

所以输入最多的字符为‘H’

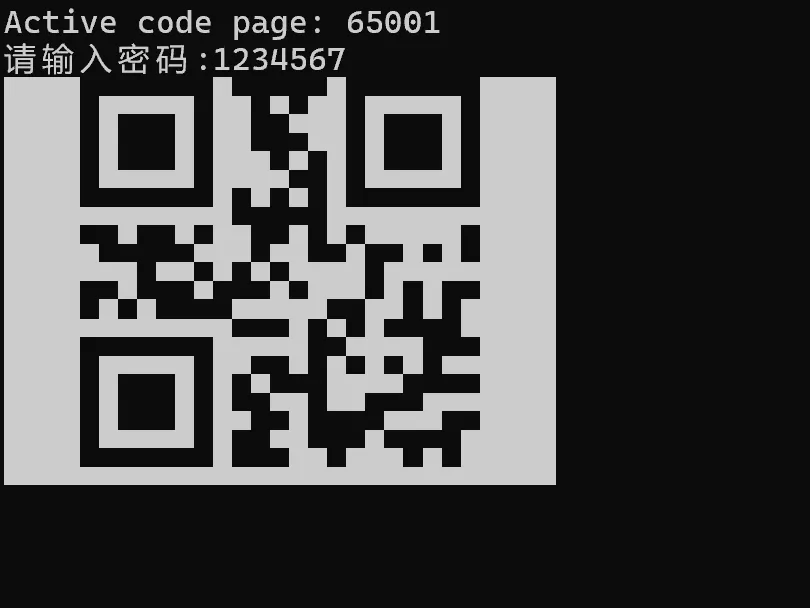

扫码后获得flag10的值为:

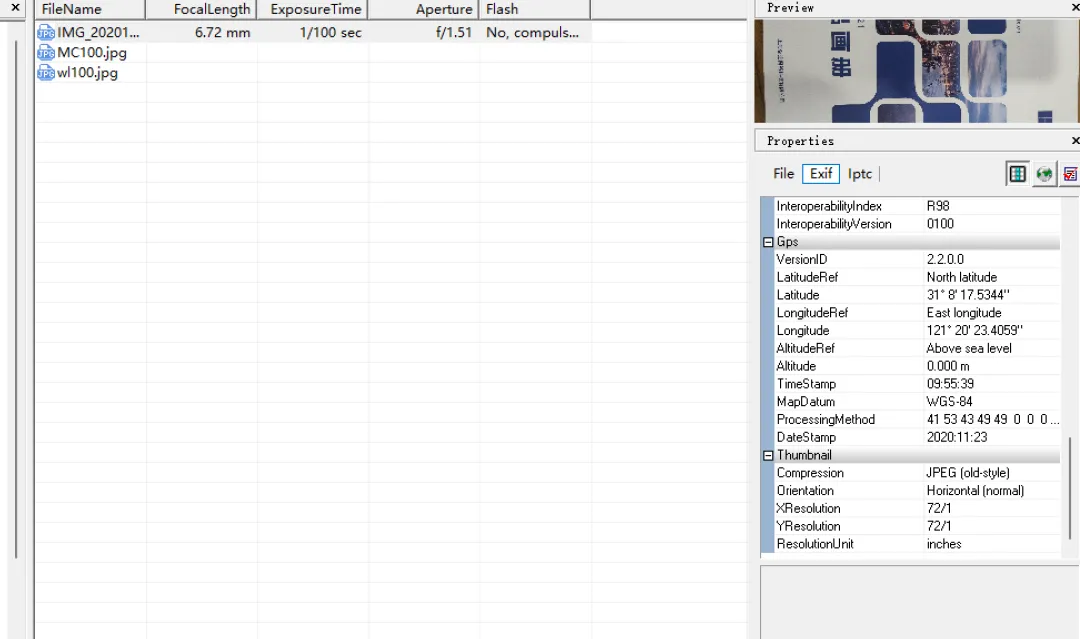

MS35F8使用Exif Pilot工具打开文件夹,观察这些照片的exif信息,发现符合条件的照片为IMG_20201123_175542.jpg

二十一.请分析图片并找到FLAG11:

依旧在Exif Pilot工具中查看exif信息,在lptc标签中可以找到flag11的值为:

WBM4HA二十二.文件名为“弘连取证录像软件”的文件总编辑时间为_____

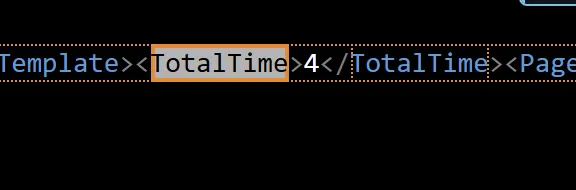

在bitlocker磁盘里面可以找到这个文件,是docx文件,这里修改后缀为zip,然后解压,在docprops目录下的app.xml文件中搜索totaltime,发现总编辑时间为4分钟

接22题,在同目录下的core.xml文件中搜索flag,

发现flag12的值为:

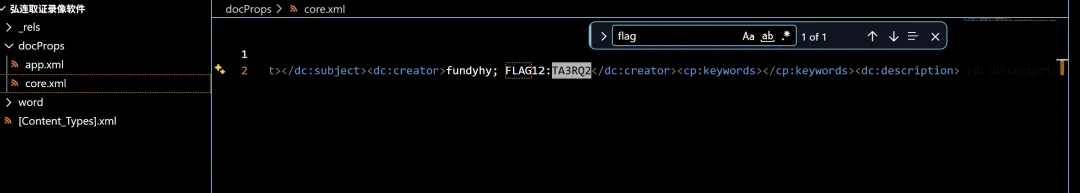

TA3RQ2需要把docker运行起来,但是仿真起来后一直报错,这里是因为没有开虚拟化引擎

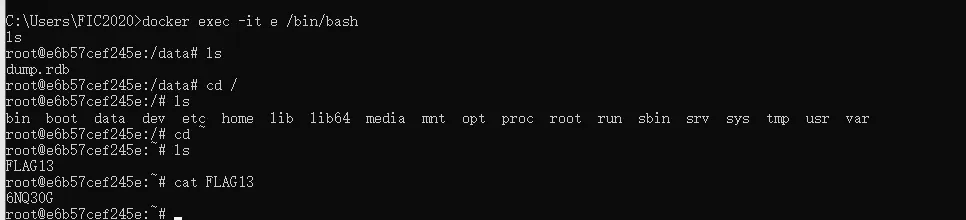

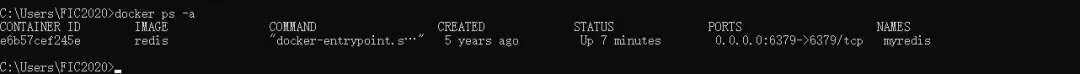

如图打开后重新开机启动docker,然后打开cmd命令行,输入docker ps -a,即可查看所有容器,发现启动了一个容器,然后时候命令docker inspect 容器ID,即可查看容器的详细信息,发现容器的完整ID为:

e6b57cef245e9cac04260d7ba7f371186c81d6b35d023cb586b21f4248077144进入容器,在home目录下成功找到flag13

flag13的值为:

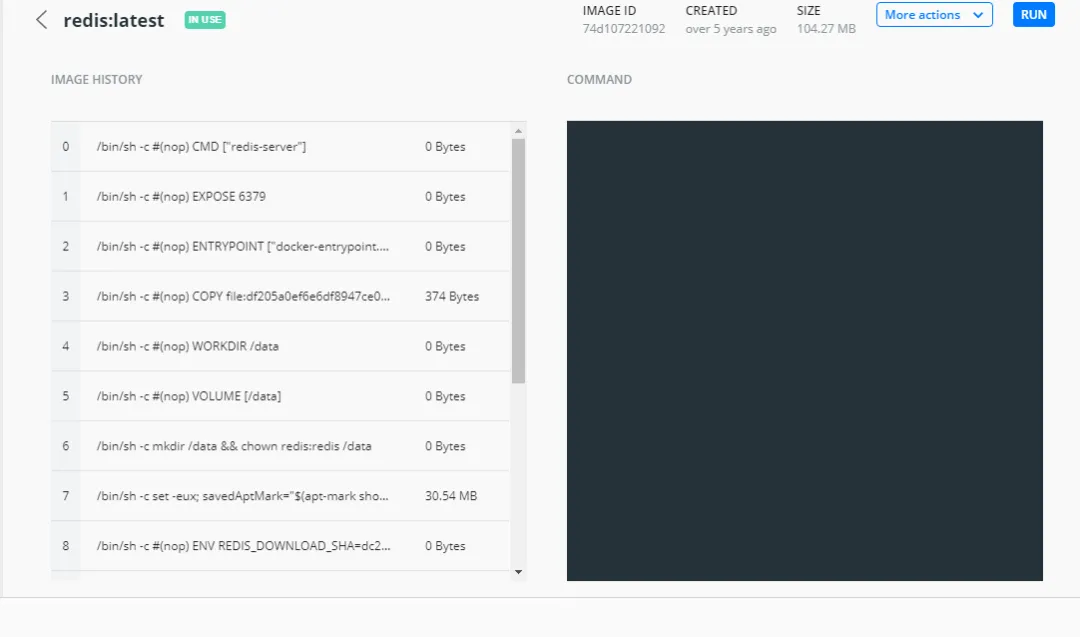

6NQ30G在docker desktop面板中可以看到,容器运行的数据库为redis

查看容器的端口映射,本地的端口号为6379,容器的端口号为6379

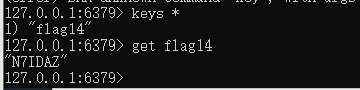

进入容器然后进入redis-cli,输入如图所示的命令成功找到flag14的值为:

N7IDAZ

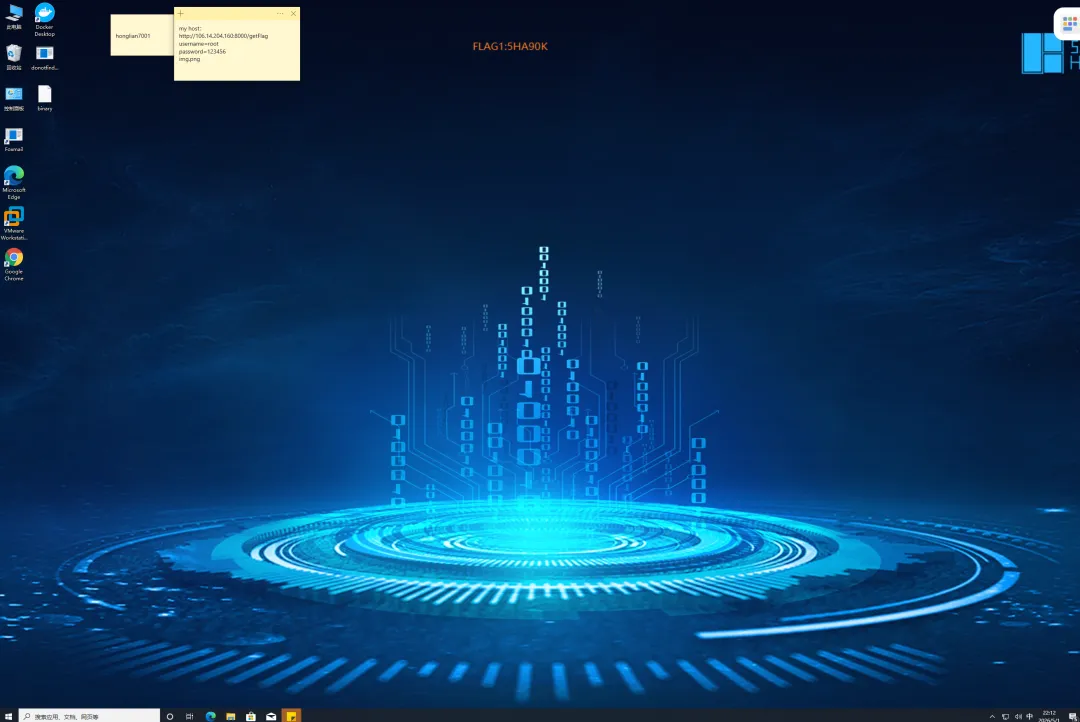

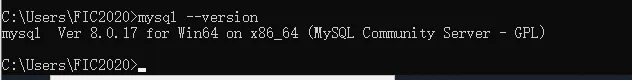

二十九.请分析嫌疑人设备中所使用的MYSQL数据库的版本为:

在用户电脑中打开命令行,输入mysql --version,即可查看mysql的版本,发现版本为8.0.17

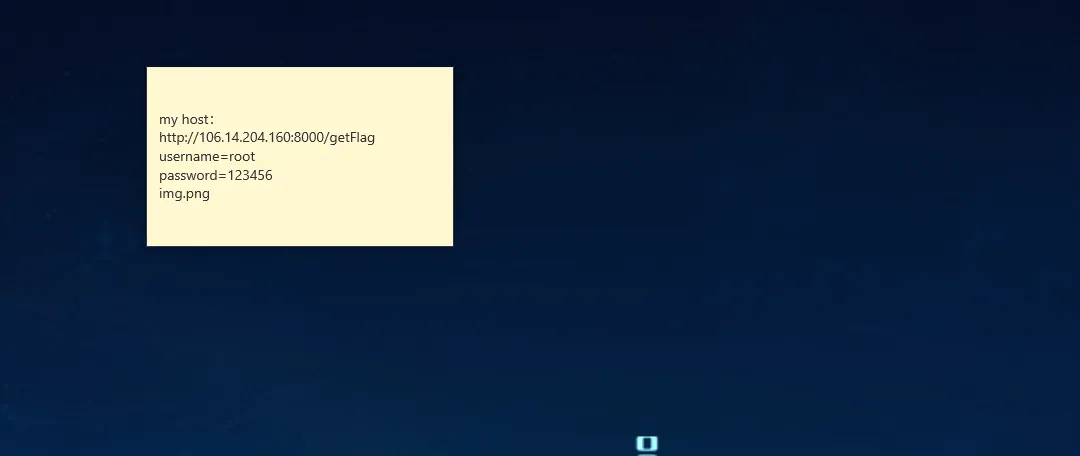

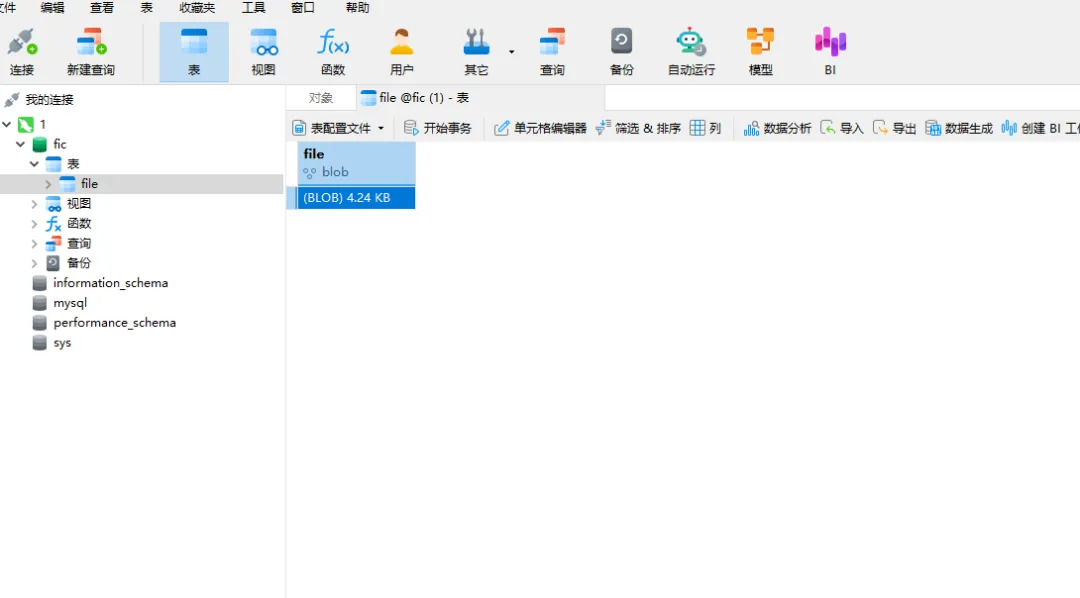

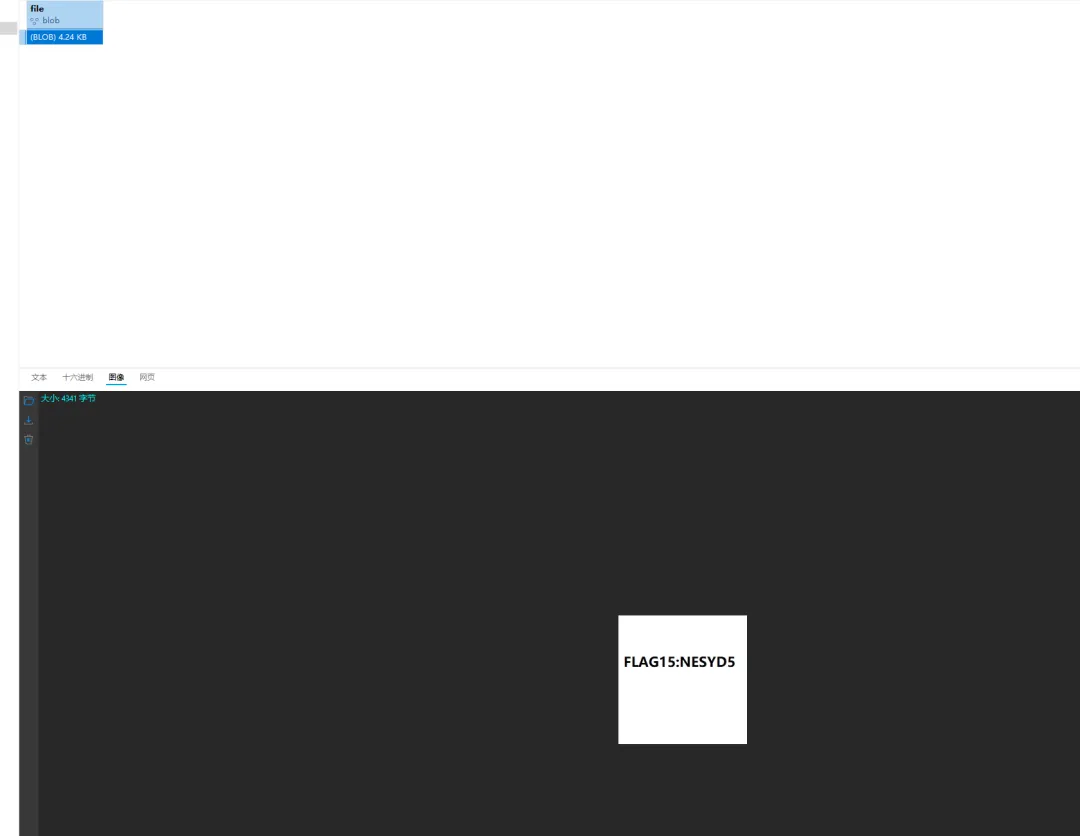

进入mysql数据库,账号是root,密码是123456(试出来的),进去后使用show databases查看数据库,发现有一个fic数据库,进入fic数据库查看数据表,发现只有一个file表,使用describe file查看表的字段,发现类型是blob,直接在虚拟机中上官网下载navicat试用版,连接数据库查看file表。

选择图像,获得flag15的值为:

NESYD5总结:除了两个需要远程服务器的题目没法做(服务器早就关了),其他都做出来了,不借助于集成化的取证工具做起来还是非常的困难,不过也是更深层次的了解到了不少知识点,成就满满,如果有哪一步不详细的,或者有问题的,欢迎评论区或者私信我。