数据库系统工程师-2016年综合知识真题解析【上篇】

四季读书网

13

数据库系统工程师-2016年综合知识真题解析【上篇】

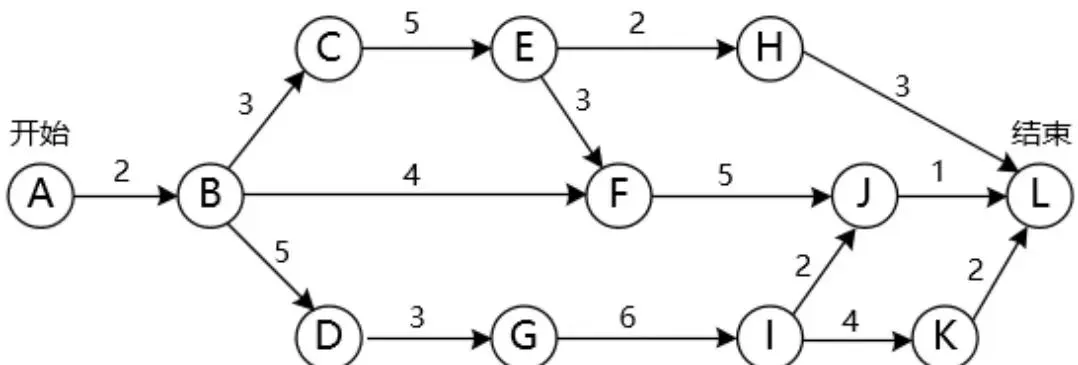

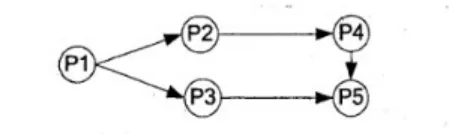

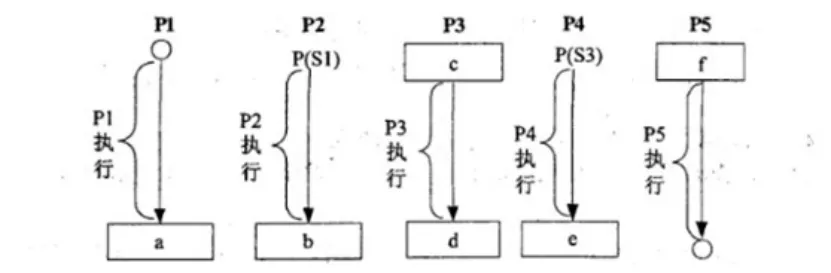

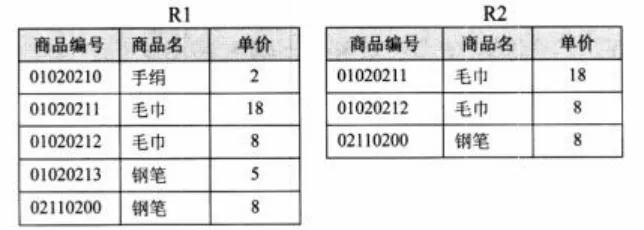

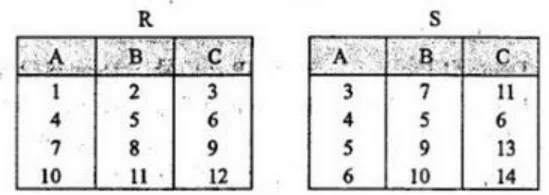

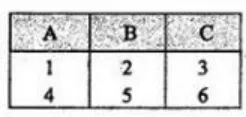

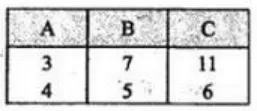

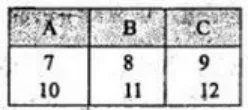

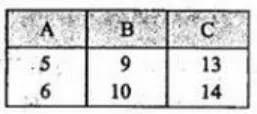

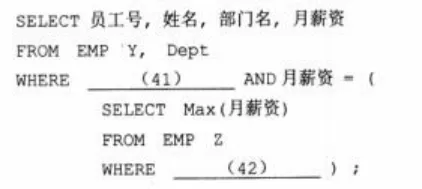

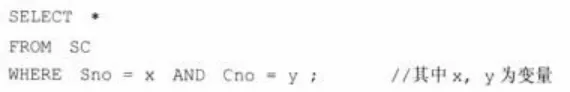

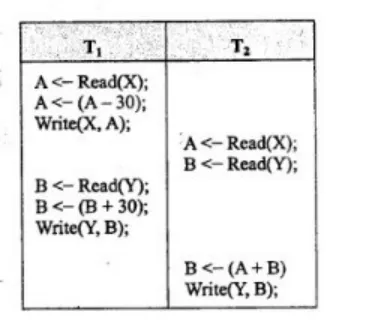

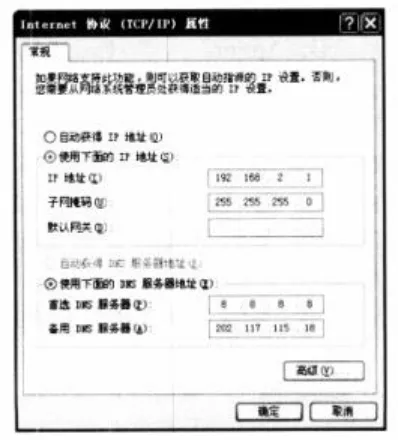

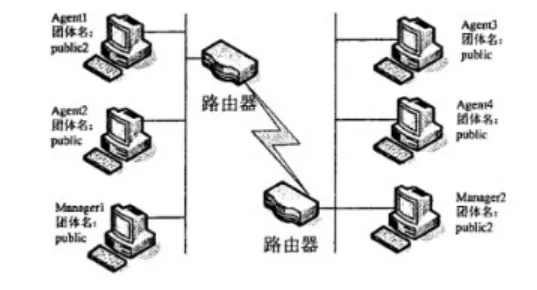

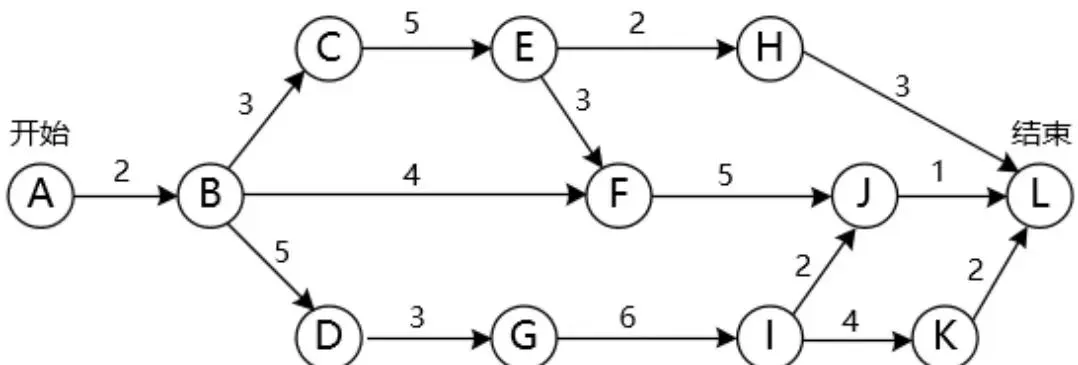

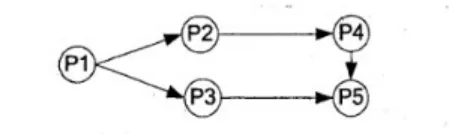

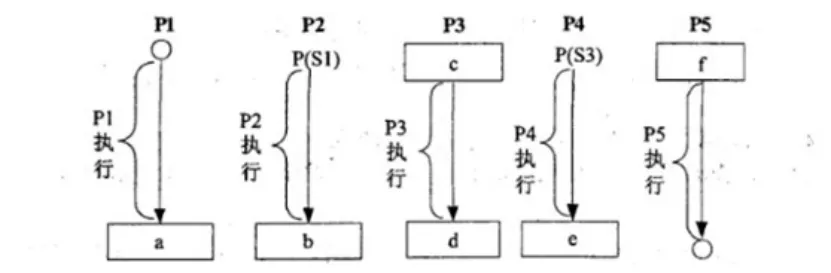

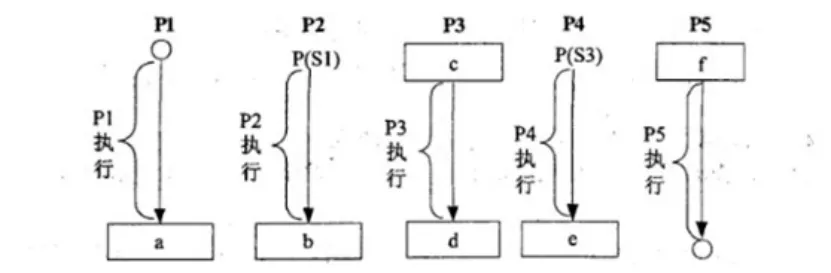

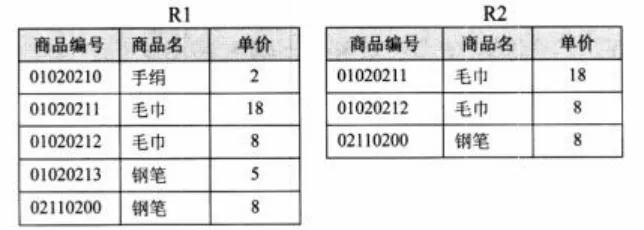

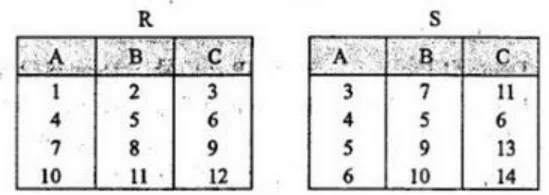

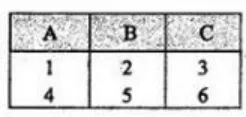

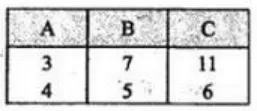

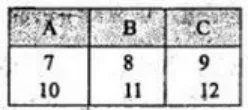

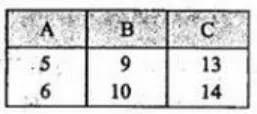

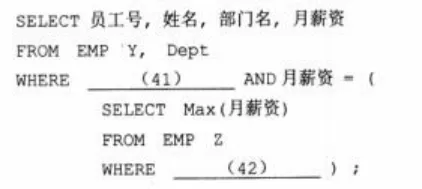

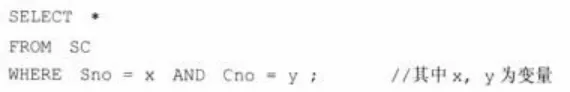

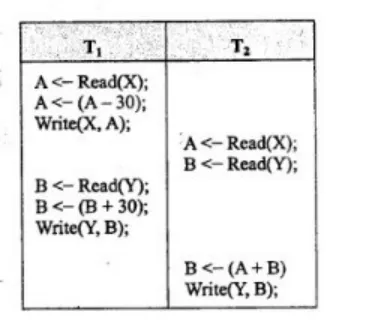

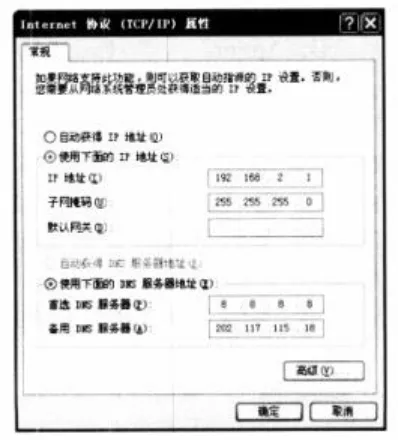

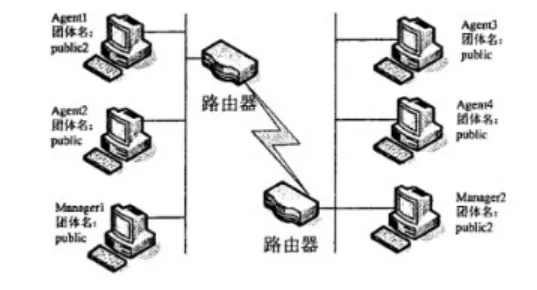

选项 A:复杂指令系统计算机的缩写是 CISC(Complex Instruction Set Computer);选项 B:超大规模集成电路的缩写是 VLSI(Very Large Scale Integration);选项 C:单指令流多数据流的缩写是 SIMD(Single Instruction Multiple Data);选项 D:超长指令字的缩写是 VLIW(Very Long Instruction Word),符合题干要求。题目:主存与 Cache 的地址映射方式中,(2)方式可以实现主存任意一块装入 Cache 中任意位置,只有装满才需要替换。A. 全相联 B. 直接映射 C. 组相联 D. 串并联选项 A:全相联映射允许主存中的任意一块装入 Cache 的任意位置,Cache 的利用率最高,只有当 Cache 全部装满时才需要进行替换操作,符合题干描述;选项 B:直接映射是主存块只能装入 Cache 中固定位置,冲突概率高,不需要装满就可能出现替换;选项 C:组相联映射是直接映射和全相联的折中,主存块只能装入指定组内的任意位置,也存在组内冲突替换;选项 D:串并联不属于 Cache 地址映射方式。题目:如果 “2X” 的补码是 “90H”,那么 X 的真值是(3)。首先将十六进制补码 90H 转换为二进制:10010000B;补码的最高位是 1,说明这是一个负数,需要转换为原码:补码减 1 得反码 10001111B,反码取反得原码 11110000B;原码转换为十进制:-112,即 2X = -112;计算 X 的真值:X = -112 / 2 = -56,对应选项 B。题目:移位指令中的(4)指令的操作结果相当于对操作数进行乘 2 操作。A. 算术左移 B. 逻辑右移 C. 算术右移 D. 带进位循环左移选项 A:算术左移时,符号位保持不变,低位补 0,对于正数和负数(补码表示),左移一位相当于乘以 2,符合题干要求;选项 B:逻辑右移是高位补 0,右移一位相当于除以 2;选项 C:算术右移是高位补符号位,右移一位相当于除以 2(整数除法);选项 D:带进位循环左移是将进位标志位和操作数一起循环左移,不具备乘 2 的固定功能。题目:内存按字节编址,从 A1000H 到 B13FFH 的区域的存储容量为(5)KB。计算存储区域的字节数:结束地址 - 起始地址 + 1 = B13FFH - A1000H + 1 = 10400H;将十六进制 10400H 转换为十进制:1×16^4 + 0×16^3 + 4×16^2 = 65536 + 1024 = 66560 字节;转换为 KB 单位:66560 / 1024 = 65KB,对应选项 C。C. 单总线结构在一个总线上适应不同种类的设备,设计简单且性能很高选项 A:并行总线通过多条线路同时传输数据,传输速度快,但信号干扰随距离增加而增大,适合近距离高速传输,描述正确;选项 B:串行总线通过单条线路逐位传输数据,抗干扰能力强,适合长距离传输,描述正确;选项 C:单总线结构设计简单,但所有设备共享总线带宽,当多个设备同时通信时会产生冲突,性能较低,该选项描述错误;选项 D:专用总线为特定设备或功能设计,可以针对性优化,实现与设备的最佳匹配,描述正确。题目:以下关于网络层次与主要设备对应关系的叙述中,配对正确的是(7)。选项 A:集线器工作在物理层,网络层的核心设备是路由器,对应错误;选项 B:网桥工作在数据链路层,用于连接同类型局域网,对应正确;选项 C:路由器工作在网络层,传输层没有专门的核心硬件设备,对应错误;选项 D:防火墙主要工作在网络层和传输层,会话层无对应核心设备,对应错误。题目:传输经过 SSL 加密的网页所采用的协议是(8)。A.HTTP B.HTTPS C.S-HTTP D.HTTP-S选项 A:HTTP 是超文本传输协议,明文传输,不具备加密功能;选项 B:HTTPS 是 HTTP over SSL/TLS,通过 SSL 协议对传输数据进行加密,是当前主流的加密网页传输协议,符合题干要求;选项 C:S-HTTP 是安全超文本传输协议,是 HTTP 的安全扩展,但并未成为主流标准;选项 D:HTTP-S 是错误的协议名称,无此标准协议。题目:为了攻击远程主机,通常利用(9)技术检测远程主机状态。A. 病毒查杀 B. 端口扫描 C.QQ 聊天 D. 身份认证选项 A:病毒查杀是防御技术,用于清除本地病毒,与攻击远程主机无关;选项 B:端口扫描是通过发送探测包检测远程主机开放的端口和服务,是攻击前的信息收集手段,符合题干要求;选项 C:QQ 聊天是即时通信服务,与攻击技术无关;选项 D:身份认证是安全验证机制,用于合法访问系统,不是攻击技术。题目:某软件公司参与开发管理系统软件的程序员张某,辞职到另一公司任职,于是该项目负责人将该管理系统软件上开发者的署名更改为李某(接张某工作)。该项目负责人的行为(10)。D. 不构成侵权,因为程序员张某现已不是项目组成员根据《计算机软件保护条例》,开发者的身份权(署名权)是人身权利,永久受保护,不因开发者离职或职务变更而丧失。项目负责人擅自更改开发者署名,侵犯了张某的署名权,因此选项 A 正确。选项 B 错误:即使张某不是软件著作权人(职务作品著作权通常归公司),但署名权作为人身权仍归开发者所有;选项 C、D 错误:管理者无权擅自更改开发者署名,该行为构成侵权。题目:美国某公司与中国某企业谈技术合作,合同约定使用 1 项美国专利(获得批准并在有效期内),该项技术未在中国和其他国家申请专利。依照该专利生产的产品(11)需要向美国公司支付这件美国专利的许可使用费。专利具有地域性,仅在申请国或地区的法律管辖范围内受保护。题干中的专利仅在美国获得批准,未在中国和其他国家申请,因此:在中国销售产品时,不受美国专利法约束,中国企业无需支付许可使用费,选项 D 正确;若产品返销美国,受美国专利法保护,需要支付费用,选项 B 错误;在其他未申请专利的国家销售,同样无需支付费用,选项 C 错误。题目:以下媒体文件格式中,(12)是视频文件格式。选项 D:MOV 是苹果公司开发的视频文件格式,属于视频格式,符合题干要求。题目:以下软件产品中,属于图像编辑处理工具的软件是(13)。A.Powerpoint B.Photoshop C.Premiere D.Acrobat选项 A:Powerpoint 是演示文稿制作软件;选项 B:Photoshop 是 Adobe 公司开发的专业图像编辑处理工具,符合题干要求;选项 D:Acrobat 是 PDF 文档处理软件。题目:使用 150DPI 的扫描分辨率扫描一幅 3×4 英寸的彩色照片,得到原始的 24 位真彩色图像的数据量是(14)Byte。A.1800 B.90000 C.270000 D.810000计算图像的总像素数:横向像素 = 3 英寸 ×150DPI=450,纵向像素 = 4 英寸 ×150DPI=600,总像素 = 450×600=270000;24 位真彩色表示每个像素占用 3 字节(24/8);总数据量 = 270000×3=810000Byte,对应选项 D。题目:某软件项目的活动图如下图所示,其中顶点表示项目里程碑,连接顶点的边表示包含的活动,边上的数字表示活动的持续时间(天),则完成该项目的最少时间为(15)天。活动 BD 最多可以晚开始(16)天而不会影响整个项目的进度。本题中,关键路径为:ABDGIKL,其长度为22,所以最短工期22天 BD是关键路径上的活动,其总时差为0,不能被耽误,有任何延误,都会影响总工期,所以BD最多延误0天不会影响总工期。B. 数据在系统中如何被传送或变换,以及如何对数据流进行变换的功能或子功能,用于对功能建模C. 系统对外部事件如何响应,如何动作,用于对行为建模选项 A:数据对象之间的关系由实体联系图(ER 图)描述,用于数据建模;选项 B:数据流图(DFD)通过描述数据的流动、变换和处理过程,实现对系统功能的建模,符合题干要求;选项 C:系统对外部事件的响应由状态转换图或事件流图描述,用于行为建模;题目:当采用数据流图对一个图书馆管理系统进行分析时,(18)是一个外部实体。外部实体是指系统之外与系统进行交互的人或组织,在图书馆管理系统中:选项 B:图书是系统管理的数据对象,属于内部数据;题目:软件开发过程中,需求分析阶段的输出不包括(19)。A. 数据流图 B. 实体联系图 C. 数据字典 D. 软件体系结构图需求分析阶段主要完成系统的功能和数据需求分析,输出包括:选项 D:软件体系结构图是系统设计阶段的输出,不属于需求分析阶段,符合题干要求。题目:以下关于高级程序设计语言实现的编译和解释方式的叙述中,正确的是(20)。A. 编译程序不参与用户程序的运行控制,而解释程序则参与B. 编译程序可以用高级语言编写,而解释程序只能用汇编语言编写C. 编译方式处理源程序时不进行优化,而解释方式则进行优化D. 编译方式不生成源程序的目标程序,而解释方式则生成选项 A:编译程序将源程序一次性编译为目标程序,运行时无需编译程序参与;解释程序逐行解释执行源程序,运行时需要解释程序全程参与控制,描述正确;选项 B:编译程序和解释程序都可以用高级语言编写,如 Java 的解释器就是用 Java 编写的,描述错误;选项 C:编译方式通常会进行代码优化,而解释方式由于逐行执行,优化难度大,一般不进行优化,描述错误;选项 D:编译方式生成目标程序,解释方式不生成目标程序,直接执行源程序,描述错误。题目:以下关于脚本语言的叙述中,正确的是(21)。选项 A:脚本语言是专用的解释型语言,不是通用程序设计语言,通用语言如 C、Java;选项 B:脚本语言适合快速开发和脚本任务,系统级程序开发通常使用编译型语言(如 C);选项 C:脚本语言主要采用解释方式执行,如 Python、JavaScript,描述正确;选项 D:脚本语言支持函数定义和调用,如 Python 的 def 函数、JavaScript 的 function 函数。题目:将高级语言源程序先转化为一种中间代码是现代编译器的常见处理方式。常用的中间代码有后缀式、(22)、树等。A. 前缀码 B. 三地址码 C. 符号表 D. 补码和移码选项 B 的三地址码是常见中间代码,符合题干要求;选项 A 前缀码不属于中间代码,选项 C 符号表是编译过程中的数据结构,选项 D 补码移码是数据表示方式。题目:当用户通过键盘或鼠标进入某应用系统时,通常最先获得键盘或鼠标输入信息的是(23)程序。A. 命令解释 B. 中断处理 C. 用户登录 D. 系统调用键盘和鼠标属于中断驱动设备,当用户输入时,会触发硬件中断,系统首先调用中断处理程序获取输入信息,然后再传递给上层应用。因此最先获得输入信息的是中断处理程序,对应选项 B。题目:在 Windows 操作系统中,当用户双击 “IMG_20160122_103.jpg” 文件名时,系统会自动通过建立的(24)来决定使用什么程序打开该图像文件。A. 文件 B. 文件关联 C. 文件目录 D. 临时文件Windows 通过文件关联机制,将不同扩展名的文件与对应的应用程序绑定,当双击文件时,系统根据扩展名查找对应的关联程序并启动,因此选项 B 正确。题目:进程 P1、P2、P3、P4 和 P5 的前趋图如下图所示,若用 PV 操作控制进程并发执行的过程,则需要设置 5 个信号量 S1.S2.S3.S4 和 S5,且信号量 S1~S5 的初值都等于零。下图中 a 和 b 处应分别填写(25)。根据前趋图,P1 是起始进程,执行完成后需要唤醒 P2 和 P3,因此需要对 S1 和 S2 执行 V 操作(释放信号量),同时图中 b 位置对应唤醒 P3 的 V (S3),因此 a 和 b 处应填写 V (S1)、V (S2) 和 V (S3),对应选项 C。进程 P2 的前趋是 P1,因此 P2 开始前需要执行 P (S2) 获取信号量;P2 执行完成后需要唤醒 P4,因此需要执行 V (S4) 释放信号量,对应选项 B。题目:在采用三级模式结构的数据库系统中,如果对数据库中的表 Emp 创建聚簇索引,那么应该改变的是数据库的(28)。A. 模式 B. 内模式 C. 外模式 D. 用户模式内模式(存储模式):描述数据的物理存储结构和存储方式。聚簇索引改变了数据的物理存储顺序,属于内模式的范畴,因此选项 B 正确。题目:在某企业的信息综合管理系统设计阶段,员工实体在质量管理子系统中被称为 “质检员”,而在人事管理子系统中被称为 “员工”,这类冲突被称之为(29)。A. 语义冲突 B. 命名冲突 C. 属性冲突 D. 结构冲突选项 A:语义冲突是指同一概念在不同子系统中的语义定义不同;选项 B:命名冲突是指同一实体在不同子系统中使用不同的名称,或不同实体使用相同名称,题干中员工实体在不同子系统名称不同,属于命名冲突;选项 C:属性冲突是指同一属性在不同子系统中的类型、长度等定义不同;选项 D:结构冲突是指同一实体在不同子系统中的属性组成不同,或同一联系在不同子系统中的类型不同。题目:对于关系模式 R(X,Y, Z),下列结论错误的是(30)。选项 A:传递律,若 X→Y 且 Y→Z,则 X→Z,正确;选项 B:增广律的推论,若 X→Z,则 XY→Z,正确;选项 C:若 XY→Z,无法推出 X→Z 或 Y→Z,例如订单号 + 商品号→商品价格,但单独订单号或商品号都无法决定价格,该结论错误;选项 D:合并律,若 X→Y 且 X→Z,则 X→YZ,正确。题目:若对关系 R1 按(31)进行运算,可以得到关系 R2。D.σ 商品编号=‘01020211’⋁‘02110200’(R1)根据题干中 R1 和 R2 的关系,R2 是 R1 中价格≥8 的元组,因此是选择运算 σ 价格≥‘8’(R1),对应选项 B。选项 C:投影运算,会保留所有元组的前 3 列,与 R2 不符;选项 D:选择的是指定商品编号的元组,与 R2 不符。题目:关系规范化是在数据库设计的(32)阶段进行。A. 需求分析 B. 概念设计 C. 逻辑设计 D. 物理设计逻辑设计:将概念模型转换为关系模式,并进行关系规范化(如消除冗余、分解为高范式);题目:若给定的关系模式为 R<U,F>,U={A,B,C),F={AB→C,C→B),则关系 R(33)。A. 有 2 个候选关键字 AC 和 BC,并且有 3 个主属性B. 有 2 个候选关键字 AC 和 AB,并且有 3 个主属性C. 只有 1 个候选关键字 AC,并且有 1 个非主属性和 2 个主属性D. 只有 1 个候选关键字 AB,并且有 1 个非主属性和 2 个主属性AB 的闭包:AB→C,C→B,因此 AB+={A,B,C},可以决定所有属性,AB 是候选关键字;AC 的闭包:AC→AB(因为 C→B),AB→C,因此 AC+={A,B,C},可以决定所有属性,AC 是候选关键字;BC 的闭包:BC+={B,C},无法决定 A,不是候选关键字;主属性是候选关键字中的属性,即 A、B、C 都是主属性,没有非主属性。因此关系 R 有 2 个候选关键字 AC 和 AB,3 个主属性,对应选项 B。题目:设关系模式 R<U,F>,其中 U 为属性集,F 是 U 上的一组函数依赖,那么 Armstrong 公理系统的伪传递律是指(34)。A. 若 X→Y,Y→Z 为 F 所蕴涵,则 X→Z 为 F 所蕴涵B. 若 X→Y,X→Z,则 X→YZ 为 F 所蕴涵C. 若 X→Y,WY→Z,则 XW→Z 为 F 所蕴涵D. 若 X→Y 为 F 所蕴涵,且 Z⊆U,则 XZ→YZ 为 F 所蕴涵选项 C:伪传递律,若 X→Y,WY→Z,则 XW→Z,正确;题目:给定关系 R(A,B,C,D)和关系 S(C,D,E),对其进行自然连接运算 R⋈S 后的属性为(35)个。自然连接会合并相同属性列,R 的属性是 A、B、C、D,S 的属性是 C、D、E,自然连接后合并 C、D 列,最终属性为 A、B、C、D、E,共 5 个,对应选项 B。题目:σR.B>S.E(R⋈S)等价的关系代数表达式为(36)。B.π1.2.3.4.7 (σ'2'>'7'∧3=5∧4=6 (R×S))D.π1.2.3.4.7 (σ'2'>7'∧3=5∧4=6 (R×S))自然连接 R⋈S 等价于 σR.C=S.C∧R.D=S.D (R×S),然后再加上选择条件 R.B>S.E,最后投影去除重复的 C、D 列(即保留 R 的 C、D,去除 S 的 C、D)。对应关系代数表达式为:π1,2,3,4,7 (σ2>7 ∧ 3=5 ∧ 4=6 (R×S)),其中 2 是 R.B,7 是 S.E,3 是 R.C,5 是 S.C,4 是 R.D,6 是 S.D,对应选项 D。题目:关系 R.S 如下表所示,元组演算表达式 T={t|R(t)⋀∀u(S(u)→t [3]>u [1]}运算的结果为(37)。表达式的含义是:选择 R 中的元组 t,使得对于 S 中的所有元组 u,都满足 t 的第 3 个属性(R 的 C 列)大于 u 的第 1 个属性(S 的 A 列)。S 的 A 列值为 {1,2,3},最大值为 3,因此需要 R 中 C 列值大于 3 的元组,即 R 中 C=4 和 C=5 的元组,对应选项 C。题目:关系 R(A1,A2,A3)上的函数依赖集 F={A1A3→A2,A1A2→A3},若 R 上的一个分解为 ρ={(A1,A2),(A1,A3)},则分解 ρ(38)。无损连接判断:使用无损连接定理,分解后的两个关系模式(A1,A2)和(A1,A3)的交集是 A1,检查 A1 是否能决定其中一个关系模式的剩余属性。A1 的闭包是 {A1},无法决定 A2 或 A3,因此分解是有损连接;保持函数依赖判断:原函数依赖 A1A3→A2 和 A1A2→A3,分解后(A1,A2)中包含 A1A2→A3?不,(A1,A2)中只有 A1 和 A2,无法体现 A1A2→A3;(A1,A3)中只有 A1 和 A3,无法体现 A1A3→A2,因此不保持函数依赖。题目:假设关系 R(A1,A2,A3)上的函数依赖集 F={A1→A2,A1→A3,A2→A3},则函数依赖(39)。D.A1→A2,A1→A3,A2→A3 都不是冗余的冗余函数依赖是指可以通过其他函数依赖推导出来的依赖。由 A1→A2 和 A2→A3,根据传递律可以推出 A1→A3,因此 A1→A3 是冗余的,选项 B 正确。题目:某企业部门关系模式 Dept(部门号,部门名,负责人工号,任职时间),员工关系模式 EMP(员工号,姓名,年龄,月薪资,部门号,电话,办公室)。部门和员工关系的外键分别是(40)。Dept 关系中的 “负责人工号” 引用 EMP 关系的主键 “员工号”,因此是 Dept 的外键;EMP 关系中的 “部门号” 引用 Dept 关系的主键 “部门号”,因此是 EMP 的外键。题目:查询每个部门中月薪资最高的员工号、姓名、部门名和月薪资的 SQL 查询语句如下,(41)处应填写的内容是。该查询使用子查询找出每个部门的最高薪资,然后通过关联 EMP 和 Dept 表获取员工和部门信息。外层查询中,Y 是子查询的别名,代表每个部门的最高薪资记录,因此需要将 Y 的部门号与 Dept 的部门号关联,对应选项 A。子查询 Z 中需要找出对应部门薪资等于最高薪资的员工,因此需要将 Z 的部门号与 Y 的部门号关联,对应选项 D。题目:某公司数据库中的元件关系模式为 P(元件号,元件名称,供应商,供应商所在地,库存量),函数依赖集 F={元件号→元件名称,(元件号,供应商)→(库存量,供应商,供应商所在地)},元件关系的主键为(43)。根据函数依赖集,(元件号,供应商)可以决定所有属性(元件号→元件名称,(元件号,供应商)→库存量、供应商所在地),因此主键是(元件号,供应商),对应选项 B。题目:该关系存在冗余以及插入异常和删除异常等问题。为了解决这一问题需要将元件关系分解为(44)。A. 元件 1(元件号,元件名称,供应商,供应商所在地,库存量)B. 元件 1(元件号,元件名称)、元件 2(供应商,供应商所在地,库存量)C. 元件 1(元件号,元件名称)、元件 2(元件号,供应商,库存量)、元件 3(供应商,供应商所在地)D. 元件 1(元件号,元件名称)、元件 2(元件号,库存量)、元件 3(供应商,供应商所在地)、元件 4(供应商所在地,库存量)原关系模式存在传递依赖:(元件号,供应商)→供应商所在地,而供应商→供应商所在地,因此需要分解为 3NF:元件 1(元件号,元件名称):存储元件基本信息,主键元件号;元件 2(元件号,供应商,库存量):存储元件的库存信息,主键(元件号,供应商);元件 3(供应商,供应商所在地):存储供应商信息,主键供应商。元件 1:元件号→元件名称,主键元件号,所有函数依赖的决定因素都是主键,满足 BCNF;元件 2:(元件号,供应商)→库存量,主键(元件号,供应商),满足 BCNF;元件 3:供应商→供应商所在地,主键供应商,满足 BCNF。因此分解后的关系模式最高达到 BCNF,对应选项 D。题目:事务有多种性质,“一旦事务成功提交,即使数据库崩溃,其对数据库的更新操作也将永久有效。” 这一性质属于事务的(46)性质。A. 原子性 B. 一致性 C. 隔离性 D. 持久性原子性(Atomicity):事务是一个不可分割的整体,要么全部执行,要么全部不执行;一致性(Consistency):事务执行前后数据库的完整性约束保持不变;隔离性(Isolation):多个事务并发执行时,彼此之间互不干扰;持久性(Durability):事务提交后,对数据库的修改永久有效,即使系统崩溃也不会丢失,符合题干描述。选项 A:关系中的行是无序的,交换两行仍然是同一个关系,不是新关系;选项 B:关系中的列可以取自同一域,例如 “员工性别” 和 “客户性别” 都取自 {男,女} 域,描述正确;选项 C:关系中的列是有序的(列名唯一),交换两列会改变关系的结构,不是同一个关系;选项 D:关系中的列是原子的,不可再分,不能由子列组成,满足 1NF 的要求。题目:关系数据库中通常包含多个表,表与表之间的关联关系通过(48)来实现。关系数据库中通过外码(外键)引用其他表的主键,从而建立表与表之间的关联关系,保证参照完整性,对应选项 B。选项 D:视图是虚拟表,用于简化查询,不是关联的实现方式。题目:通过(49)运算将两个关联的表合并成一张信息等价的表。A. 选择 B. 投影 C. 笛卡尔积 D. 自然连接笛卡尔积:将两个表的所有元组进行组合,会产生大量冗余;自然连接:根据相同属性列进行关联,自动合并相同列,将关联的表合并为等价的信息表,对应选项 D。题目:若系统使用频度最高的查询语句为 SELECT Sno,Cno FROM SC WHERE Sno='20160101' AND Cno='C101',为使该查询语句的执行效率最高,应创建(50)。该查询的过滤条件是 Sno 和 Cno 的等值查询,创建复合索引(Sno,Cno)可以直接通过索引定位到目标元组,无需扫描整个表,执行效率最高,对应选项 C。选项 A、B:单一索引只能过滤一个条件,仍需要扫描部分数据;选项 D:视图不会提高查询效率,只是简化查询语句。题目:将存储过程 p1 的执行权限授予用户 U2 的 SQL 语句为:GRANT(51)ON PROCEDURE P1 TO U2;A.INSERT B.UPDATE C.DELETE D.EXECUTE存储过程的执行权限是 EXECUTE,因此授予执行权限的语句是 GRANT EXECUTE ON PROCEDURE P1 TO U2,对应选项 D。选项 A、B、C 是表的操作权限,与存储过程无关。题目:系统中同时运行多个事务,若其中一个事务因为自身故障被系统强行退出,而其它事务仍正常运行,这种故障称为(52)。A. 事务故障 B. 系统故障 C. 介质故障 D. 程序 BUG选项 A:事务故障是指单个事务因自身原因(如逻辑错误、死锁)被强行终止,其他事务正常运行,符合题干描述;选项 B:系统故障是指整个系统崩溃,所有事务都被终止;选项 C:介质故障是指存储介质损坏,导致数据丢失;选项 D:程序 BUG 是事务故障的原因之一,不是故障类型。题目:该故障发生时,会造成数据库的不一致,解决的方法是(53)。事务故障发生后,DBMS 会自动执行回滚(Undo)操作,撤销该事务对数据库的所有修改,恢复到事务执行前的状态,无需用户或 DBA 手动操作,对应选项 C。题目:如右图所示的并发调度,假设事务 T1、T2 执行前数据项 X、Y 的初值为 X=100,Y=200。该调度执行完成后,X、Y 的值为(54)。丢失修改:两个事务同时修改同一数据,一个修改覆盖另一个;题目:运行中的系统因为故障导致服务器重启,正在执行的事务中断,破坏了事务的原子性,恢复的方法是利用日志进行(56)操作。A.Undo B.Redo C.CoDunit D.RollbackUndo 操作:撤销未提交事务对数据库的修改,用于恢复中断的事务,符合题干要求;Redo 操作:重新执行已提交事务的修改,用于恢复已提交但未写入磁盘的事务;Rollback 是事务的回滚操作,不是日志恢复的术语。题目:已经提交的事务在故障发生时尚未写入磁盘,破坏了事务的(57),恢复的方法是利用日志进行 Redo 操作。A. 原子性 B. 一致性 C. 隔离性 D. 持久性事务提交后,修改应该永久保存,若未写入磁盘就发生故障,破坏了持久性,需要通过 Redo 操作重新执行修改,保证持久性,对应选项 D。题目:在数据库应用系统开发过程中,常采用(58)来实现对数据库的更新操作,其内部以事务程序的方式来编写。A. 视图 B. 索引 C. 存储过程 D. 触发器选项 A:视图用于简化查询,不能直接实现更新操作;选项 C:存储过程是预编译的 SQL 集合,可以包含事务逻辑,用于实现复杂的更新操作,符合题干要求;选项 D:触发器是自动执行的操作,用于响应表的修改事件,不是主动实现更新的方式。题目:以下关于扩展 E-R 图设计的描述中,正确的是(59)。A. 联系可以看作实体,与另一实体产生联系,称为聚合D. 三个实体之间的联系与三个实体之间的两两联系是等价的选项 A:聚合是将联系看作一个实体,与其他实体产生联系,描述正确;选项 B:联系的属性是独立于实体标识符的属性,不能是关联实体的标识符;选项 C:属性只能属于实体或联系,不能与实体产生联系;选项 D:三个实体之间的多元联系与两两联系不等价,多元联系表示三个实体共同参与的联系,而两两联系是三个独立的二元联系。题目:数据库重构是指因为性能原因,对数据库中的某个表进行分解,再通过建立与原表同名的(60)以保证查询该表的应用程序不变。A. 视图 B. 索引 C. 存储过程 D. 触发器对表进行分解后,建立与原表同名的视图,视图将分解后的表重新组合为原表的结构,这样查询原表的应用程序无需修改,直接查询视图即可,对应选项 A。题目:通过修改更新原表的(61)以保证外部程序对数据库的更新调用不变。A. 视图 B. 索引 C. 存储过程 D. 触发器外部程序通常通过存储过程对表进行更新,修改存储过程的逻辑,使其将更新操作分发到分解后的表中,这样外部程序的调用无需修改,对应选项 C。题目:全局概念层是分布式数据库的整体抽象,包含了系统中全部数据的特性和逻辑结构,从其分布透明特性来说,包含的三种模式描述信息中不包括(62)模式。A. 全局概念 B. 分片 C. 分配 D. 访问题目:以下 NoSQL 数据库中,(63)是一种高性能的分布式内存对象缓存数据库,通过缓存数据库查询结果,减少数据库访问次数,以提高动态 Web 应用的速度,提高可扩展性。选项 A:MongoDB 是文档型 NoSQL 数据库;选项 B:Memcached 是分布式内存缓存数据库,用于缓存查询结果,提高 Web 应用性能,符合题干要求;选项 C:Neo4j 是图型 NoSQL 数据库;选项 D:Hbase 是列族型 NoSQL 数据库。A. 商务应用中,帮助市场分析人员发现不同的客户群C. 分析 WEB 日志数据,发现相同的用户访问模式聚类是无监督学习,将相似的数据分组,典型应用包括客户分群、文档分类、用户访问模式分析等。选项 D 是分类任务(监督学习),根据已知类别对新数据进行分类,不属于聚类应用。A. 决策树 B.Apriori C.k-means D.SVM选项 C:k-means 是典型的聚类算法,基于距离进行分组;题目:默认情况下,FTP 服务器的控制端口为(66)。A. 大于 1024 的端口 B.20 C.80 D.21FTP 使用两个端口,控制端口默认是 21,用于传输命令;数据端口默认是 20,用于传输数据,对应选项 D。A. 大于 1024 的端口 B.20 C.80 D.21在主动模式下,FTP 的数据传输使用 20 端口,上传和下载都使用该端口,对应选项 B;被动模式下使用大于 1024 的随机端口,但题干未说明被动模式,默认是主动模式。题目:使用 ping 命令可以进行网络检测,在进行一系列检测时,按照由近及远原则,首先执行的是(68)。A.ping 默认网关 B.ping 本地 IP C.ping127.0.0.1 D.ping 远程主机按照由近及远的原则,首先检测本地回环地址 127.0.0.1,确认本地 TCP/IP 协议栈正常;然后 ping 本地 IP,确认网卡正常;接着 ping 默认网关,确认本地网络连接正常;最后 ping 远程主机,确认外部网络连接正常。因此首先执行的是 ping127.0.0.1,对应选项 C。题目:某 PC 的 Internet 协议属性参数如下图所示,默认网关的 IP 地址是(69)。默认网关是本地网络的出口 IP,通常是局域网路由器的 IP,192.168.2.254 是典型的局域网网关地址,对应选项 C;8.8.8.8 是 Google 的 DNS 服务器,202.117.115.3 和 202.117.115.18 是公网 IP,不是网关。题目:在下图的 SNMP 配置中,能够响应 Manager2 的 getRequest 请求的是(70)。A. Agent1 B. Agent2 C. Agent3 D. Agent4本题考查 SNMP(简单网络管理协议)的社区配置与访问控制逻辑:SNMP 通过社区字符串(Community String)实现管理站(Manager)与代理(Agent)的身份验证,只有社区字符串匹配的请求才会被响应。题目:In the fields of physical security and information security, access control is the selective restriction of access to a place or other resource. The act of accessing may mean consuming,entering, or using. Permission to access a resource is called authorization(授权).An access control mechanism(71)between a user (or a process executing on behalf of a user) and system resources, such as applications, operating systems, firewalls; routers, files,and databases. The system must first authenticate(验证)a user seeking access. Typically the authentication function determines whether the user is (72) to access the system at all.Then the access control function determines if the specific requested access by this user is permitted. A security administrator maintains an authorization database that specifies what type of access to which resources is allowed for this user. The access control function consults this database to determine whether to(73) access. An auditing function monitors and keeps a record of user accesses to system resources.In practice, a number of(74)may cooperatively share the access control function. All Operating systems have at least a rudimentary(基本的).and in many cases a quite robust, access control component. Add-on security packages can add to the (75)access control capabilities of the OS. Particular applications .or utilities, such as a database management system, also incorporate access control functions. External devices, such as firewalls, can also provide access control services .(71) A.cooperates B.coordinates C.connects D.mediates(72) A.denied B.permitted C.prohibited D.rejected(73) A.open B.monitor C.grant D.seek(74) A.components B.users C.mechanisms D.algorithms(75) A.remote B.native C.controlled D.automated【答案】(71) D;(72) B;(73) C;(74) A;(75) B本题考查信息安全领域中访问控制机制的核心概念,逐题解析如下:解题思路:空格处需要描述访问控制机制的作用,它是用户 / 进程与系统资源之间的 "中介",负责管控两者的交互。选项 D.mediates(调解、中介)符合语义,其他选项 cooperates(合作)、coordinates(协调)、connects(连接)均不能准确描述访问控制的核心管控作用。解题思路:身份验证(authentication)的作用是判断用户是否 "被允许" 进入系统,选项 B.permitted(允许)符合逻辑;denied(拒绝)、prohibited(禁止)、rejected(驳回)均与身份验证通过的结果相反。解题思路:访问控制功能查询授权数据库后,需要决定是否 "授予" 用户访问权限,选项 C.grant(授予)符合语义;open(打开)、monitor(监控)、seek(寻求)均不符合访问控制的决策动作。解题思路:下文提到操作系统、附加安全包、数据库系统、防火墙等都是实现访问控制的组成部分,因此空格处应填 components(组件),选项 A 正确;users(用户)、mechanisms(机制)、algorithms(算法)不符合上下文列举的内容。解题思路:附加安全包是对操作系统 "原生" 访问控制能力的补充,选项 B.native(原生的、内置的)符合语义;remote(远程的)、controlled(受控的)、automated(自动化的)均不符合 "操作系统自带功能" 的描述。THE END -

点击下方卡片关注我 点个小赞你必上岸↓↓↓

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至23467321@qq.com举报,一经查实,本站将立刻删除;如已特别标注为本站原创文章的,转载时请以链接形式注明文章出处,谢谢!